Kali Linux中前十名的Wifi攻击工具

无线网络的攻与防一直是比较热门的一个话题,由于无线信号可以在一定范围内的任何人接收到(包括死黑阔),这样就给WIFI网络带来了安全隐患;路由器生产厂商和网络服务供应商(ISPs)的配置大多是默认开启了WPS,这种坏境背景下,无线网络往往是安全渗透测试里边的一个重要突破口,所以无线安全和渗透测试才更加重要。使用这10个Wifi攻击工具,我们可以测试自己的无线网络潜在的安全问题。让我们开始介绍第一个Wifi攻击工具:

1、 Aircrack-ng

Aircrack是最流行的WEP/WPA/WPA2攻击工具之一。Aircrack-ng套件包含能够捕获数据包和握手的工具,身份连接客户端工具,执行暴力破解和字典攻击并产生流量的工具。Aircrack-ng是集下列工具于一身的套件:

-Aircrack-ng——破解无线密码

-Aireplay-ng——产生流量和客户端解除认证

-Airodump-ng ——捕获数据包

-Airbase-ng——配置假冒接入点

网站: http://www.aircrack-ng.org/

教程: http://www.hackingtutorials.org/wifi-hacking/how-to-hack-upc-wireless-networks/

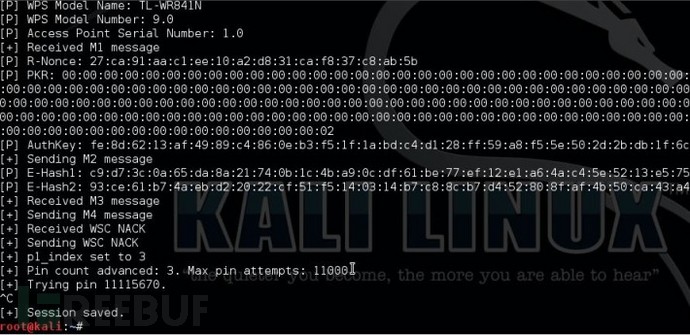

2、 Reaver

前十名中排名第二的Wifi攻击工具是Reaver。Reaver是另一个热门工具来攻击无线网络,明确WPS脆弱。Reaver执行蛮力攻击,Wifi保护设置(WPS)注册商的PIN来覆盖WPA/WPA2密钥。由于很多路由器厂商和IPS开启默认WPS,很多路由器都容易受到这种攻击。

为了使用Reaver,你需要一个信号强度好的无线路由器连同正确的配置。Reaver可以在4到10小时内从路由器漏洞覆盖密码,这取决于接入点、信号强度以及PIN。统计学上,你有50%的机会在一半时间内破解WPS PIN。

网站: http://code.google.com/p/reaver-wps/

教程: http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

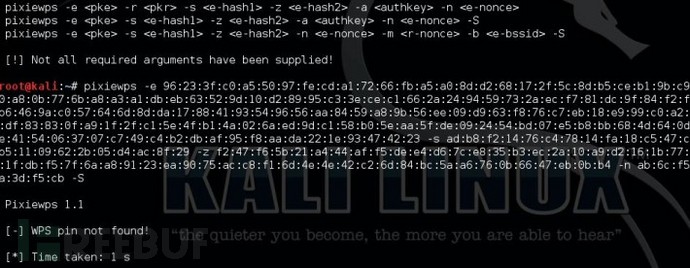

3、 Pixiewps

Pixiewps是Kali Linux上相对较新的工具,并且针对的是WPS漏洞。PixieWPS是一个离线的用C写的,利用脆弱接入点的用于暴力破解WPS PIN的工具。这就是所为的pixie dust攻击。PixieWPS需要一个修改过的版本的Reaver或Witite来工作。由于这个工具这段时间非常受欢迎,它已经成为排名前十的Wifi攻击工具中的第三个。

网站: https://github.com/wiire/pixiewps/

改进版Reaver: https://github.com/t6x/reaver-wps-fork-t6x

教程: http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

4、 Wifite

Wifite是一个自动化工具来攻击很多加密无线网络的WEP/WPA/WPA2以及WPS。启动Wifite时需要带上几个参数来让它工作,Witite会进行所有的艰难工作。它要捕获WPA握手,自动取消身份验证连接客户端,欺骗获取你的MAC地址和破解的密码。

网站: https://code.google.com/p/wifite/

5、 Wireshark

Wireshark是最棒的网络协议分析工具之一。你可以使用Wireshark分析网络,看到整个过程究竟发生了什么。Wireshark可以被用于捕获实时数据包,对数百个协议进行深入调查,浏览、过滤数据包,并应用于多平台。

Wireshark可以在Kali Linux上使用,也可以在Windows、Mac上使用。对于某些功能,你需要一个无线适配器,并且支持混杂监控模式。

网站: https://www.wireshark.org

教程: http://www.howtogeek.com/104278/how-to-use-wireshark-to-capture-filter-and-inspect-packets/

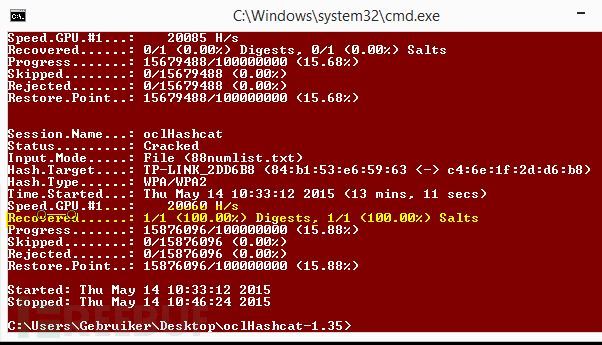

6、 oclHashcat

前十名的Wifi攻击工具中排名第六的oclHashcat。oclHashcat不是专门的Wifi攻击工具,Kali Linux系统并没有自带这个工具,但是当使用GPU时,它可以进行蛮力和字典攻击来快速捕获握手。在使用Aircrack-ng套件或其他工具之后,来捕获WPA握手,你可以破解它。使用oclHashcat的GPU而不是Aircrack-ng的CPU可以加速破解过程。平均GPU可以尝试每秒50000次组合。

oclHashcat可用于Windows和Linux,并且有一个版本的AMD和Nvidia显卡。AMD显卡需要Catalyst 14.9,Nvidia显卡需要ForceWare 346.x或者更新的版本。

网站: http://hashcat.net/oclhashcat/

Tutorial: http://www.hackingtutorials.org/wifi-hacking/cracking-wpa-oclhashcat-gpu/

7、 Fern Wifi Cracker

Fern Wifi Cracker是一个用Python写的无线安全审计、攻击工具。Fern Wifi Cracker是这些工具中第一个有用户图形界面的专用无线攻击工具。Fern可以攻击回复WEP, WPA和WPS密码,包含可以进行MITM中间人攻击的其他工具。

Fern Wifi Cracker可以运行在各种Linux发行版本中。Kali Linux默认自带Fern Wifi Cracker。

网站 https://code.google.com/p/fern-wifi-cracker/

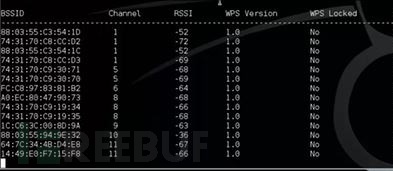

8、 Wash

Wash是一个可以判断一个接入点是否启用WPS。你也可以在使用Reaver尝试之后,使用Wash来检查一个接入点锁定WPS。当暴力破解WPS PIN时,很多接入点都会作为一个安全措施锁定自己。Wash被包含在Reaver数据包,并成为了Kali Linux的标准工具。

网站: http://code.google.com/p/reaver-wps/

教程: http://www.hackingtutorials.org/wifi-hacking/wps-wifi-networks-with-kali-linux-wash/

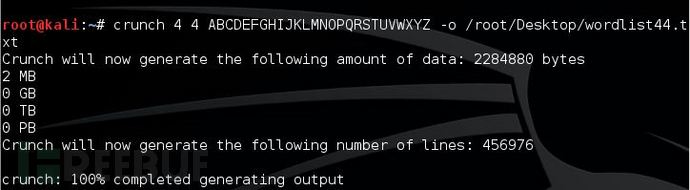

9、 Crunch

Crunch是最棒的、最简单的使用工具来产生自定义字母表,可以用于字典攻击。由于每个字典攻击的成功率取决于所用词表的质量,你不能避免创建自己的词表。尤其是当逆向基于路由器的默认密码创建字母表。Crunch也可以直接通过管道直接刀其他工具,比如Aircrack-ng。该功能可以节省大量时间,因为你在创建大型密码列表前不用等了。

网站: http://sourceforge.net/projects/crunch-wordlist

教程: http://www.hackingtutorials.org/general-tutorials/password-list-with-crunch/

10、 Macchanger

最后一个工具是Macchanger,并不是说它不重要。它是一个小工具,可以使用随机的Mac地址来欺骗Mac地址。为Wifi攻击欺骗你的Mac地址可能是必要的来避免Mac过滤器或无线网络掩盖自己的身份。

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)