研究人员发现一种利用Siri窃取苹果iPhone/iPad数据的方法

研究人员最近发现一种屌炸天的攻击方法:利用苹果iOS语音服务Siri,结合信号处理中的隐写术原理,可以从越狱的iPhone和iPad中悄悄窃取数据并上传到远程服务器。

意大利国家研究委员会的Luca Caviglione和华沙理工大学的Wojciech Mazurczyk联合发表了一篇名为 《理解隐藏在iOS中的信息》 的学术论文。论文中描述了一种方法,只需通过三步就可以获取iOS设备中的数据。

FreeBuf科普:什么是Siri?

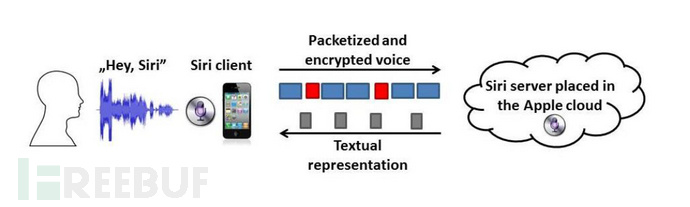

Siri是苹果公司在其产品iPhone4S,iPad Air及以上版本手机上应用的一项语音控制功能。Siri可以令iPhone4S及以上(iPad Air)变身为一台智能化机器人,利用Siri用户可以通过手机读短信、介绍餐厅、询问天气、语音设置闹钟等。Siri可以支持自然语言输入,并且可以调用系统自带的天气预报、日程安排、搜索资料等应用,还能够不断学习新的声音和语调,提供对话式的应答。

攻击原理

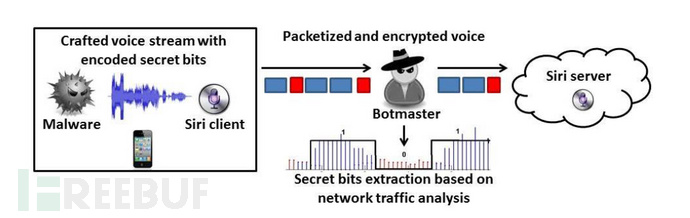

这种攻击方法称为iStegSiri,它利用Siri发送给苹果服务器的语音数据来隐藏秘密数据。而在该数据传输到苹果服务器之前,攻击者可以拦截并操作该数据,从中提取出秘密数据。

首先,攻击者必须将秘密数据转换成基于“语音和静音交替出现”的音频序列。然后,这个实时变化的声音模式通过内部麦克风输入给Siri。Siri将语音数据发送到苹果服务器,服务器端将语音数据转换成文本数据,然后发送回iOS设备。最后,攻击者必须能够被动地监控iOS设备发送给服务器的数据流,然后使用相应的解码方法来提取隐秘数据。

这些隐秘数据可以是任何信息,可以是信用卡号码,也可以是苹果ID和密码的组合等。

“秘密监听器必须能够捕获流量并解码隐秘数据。捕获流量可以通过几种方式实现,包括透明代理或探针,将流量进行离线处理。解码算法实现了一个类似投票算法的方法,使用两个决定窗口来决定一帧数据属于声音或静音(对应1或0) 。”

iStegSiri不需要安装恶意程序或更改设备设置。研究人员说该方法相对比较慢,每秒钟只能发送0.5个字节的隐秘数据,这意味着传输一个16位的信用卡号码需要花费两分钟时间。

“iStegSiri方法需要访问Siri的内部运作流程,这就意味着目前只有越狱的iOS设备才可以使用该方法。然而,iStegSiri的原理是使用实时的语音流量来嵌入隐秘数据。因此,可以在类似的应用程序中进一步利用该方法,例如Google Voice或者Shazam,或者利用编码错误在未来的应用中实现。”

防御措施

论文中指出,针对这种攻击理想的对策是在苹果服务器端添加一些判断:

“例如,苹果公司应该分析包含可识别文本的语音模式,来判断单词顺序是否明显偏离语言的使用习惯。因此,可以断开一些连接来限制隐秘通信的数据传输率。这种方法不依赖于移动设备,所以移动设备不需要额外的功能或电池消耗。”

研究人员最后表示,为了防止犯罪分子,目前暂未对外公开iStegSiri攻击方法的具体细节。

[参考来源 ThreatPost ,译/实习编辑JackFree,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)]

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)