红包外挂那点事

*本文原创作者:薛定谔的大表哥 ,本文属FreeBuf原创奖励计划,未经许可禁止转载

0×00 很急很关键

郑重申明:外挂这东西,用来抢红包还是不太好,仅作技术研究用噢~

眼看又到年关了,抢红包神器的需求很强烈!很急!很关键!

这里只讨论iOS平台下的红包外挂,总的来说分两种:需越狱和无需越狱。需越狱的就简单了,参见github开源项目 WeChatRedEnvelop ,把代码clone下来,一个makepackage install就全部搞定了(当然啦,首先你得配置theos环境,这东西真的挺好用的),buginux这位选手就是《iOS应用逆向工程分析与实战》的作者(不是打广告,我也不是马甲!)。

无需越狱的稍微复杂一点,涉及到的主要技术点包括逆向微信接收消息接口、一丢丢的协议逆向、dylib注入、ipa重签名。逆向微信接口其实没什么好说的,buginux已经帮我们搞定了,代码都写好了,就算没有这份代码,稍微耐心一点也应该没什么大问题,因为微信这种体量的App基本都不会做什么乱七八糟的保护的,手Q、淘宝、支付宝易燃,所以这里就不讨论怎么逆向了。相对而言,dylib注入和重签名才是最有讨论价值的。

0×01 ipa重签名

关于iOS下的签名机制,我觉得这篇文章已经讲的相当清晰了:《 代码签名探析 》,我这里就不拾人牙慧了(最重要的是我也说不清楚)。

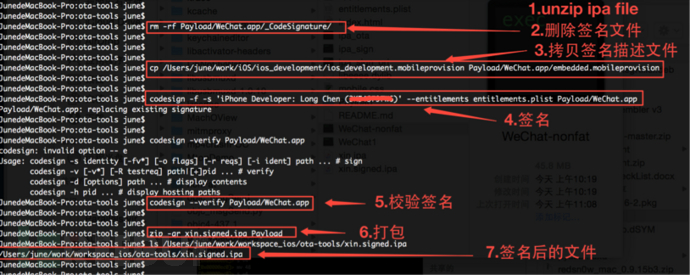

此处以微信iOS版为例,讲讲重签名的操作过程:

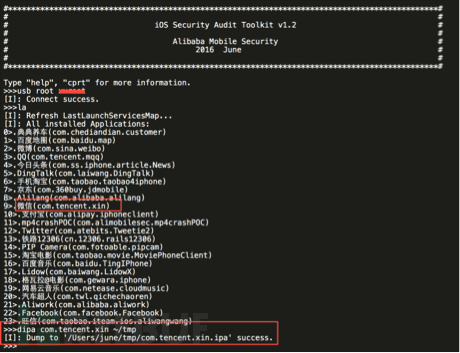

1. 使用 iOSSecAudit 工具dump微信ipa到本地(就是小生上一篇文章《 iOSSecAudit:一个iOSAPP安全审计工具 》中介绍的 iOSSecAudit )

图 1dump微信

2. 解压ipa文件,ipa文件跟apk一样都是zip格式文件,Mac下直接双击就能解压,如果你喜欢用命令或者什么奇奇怪怪的工具都无所谓啦

图 2解压ipa

3. 删除原签名文件目录,见图3步骤2

4. 拷贝签名描述文件,见图3步骤3,是的,你首先得有自己的开发者证书(什么,你不知道啥是开发者证书?那无所谓了,你就当看着玩吧)

5. 签名,见图3步骤4

6. 校验签名,见图3步骤5(没有输出即为正确)

7. 打包为ipa文件,见图3步骤6

图 3重签名

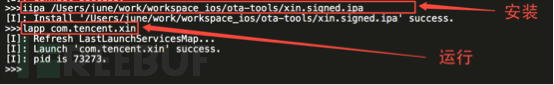

8. iOSSecAudit 安装运行,测试是否成功,见图4

图 4安装运行

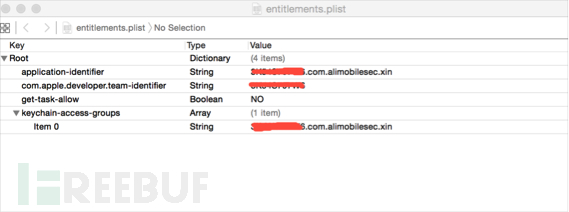

其中,签名时用到了一个entitlements.xml文件,其内容如图5;还有一个签名描述文件embedded.mobileproversion为开发者证书文件,你得有自己得开发者证书才有的啦。

以上第3到第7步的重签名过程,其实可以写一个脚本来代替,对,我说的就是 iOSSecAudit 的resign命令。

图 5entitlements.xml

ipa重打包,重签名基本就这些,搞定以后,这个重打包的ipa就能安装到一个未越狱的iPhone上了。

0×02 dylib注入

关于OS X平台下的注入,一年半以前国外就有一篇文章讲的非常透彻了,原文链接: dylibhijacking on OS X ,去年十一期间我在公司看到过翻译文章: 译文链接 (不过这个链接现在应该打不开了……吧,英文凑合着看吧,看不懂就硬着头皮看)。

iOS下的注入,简单来说,大致思路是给binary添加一个Load Commands,每次启动的时候,这个Load Commands告诉系统在启动binary的时候要加载指定路径的dylib,然后你的那点小而脏的代码就可以执行了哈。嗯,这里需要对macho header格式非常熟悉。下面说下具体操作步骤:

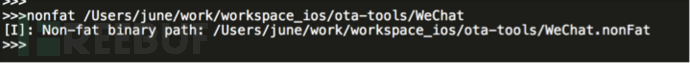

1. 用 iOSSecAudit 将dump回来的微信binary进行nonfat处理,否则会看到好几个macho头,不方便改动

图 6nonfat操作

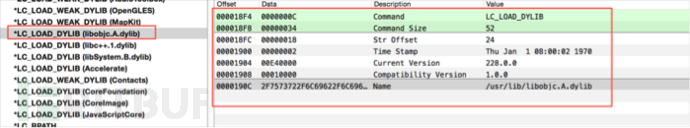

2. 用 MachoView 打开nonfat后的binary文件,现在要添加一条如图7所示的LoadCommand

图 7load command示例

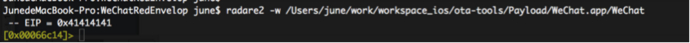

3. 我使用的是 radare2 对binary进行修改,使用radare2打开binary,如图8

图 8radare2打开binary

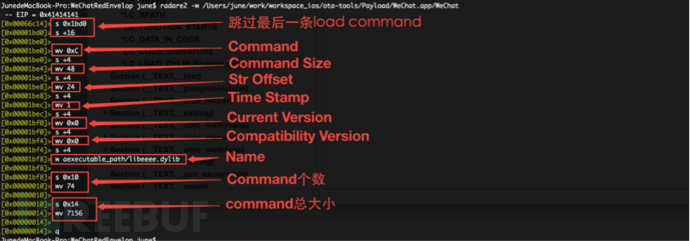

4. 原binary中最后一个load command的偏移为0x1bd0,command size为16,所以需在偏移0x1bd0+16处开始添加新的load command,然后按顺序写入Command、Command Size、Str Offset、Time Stamp、Current Version、Compatibility Version和Name字段,如图9

图 9插入一条load command

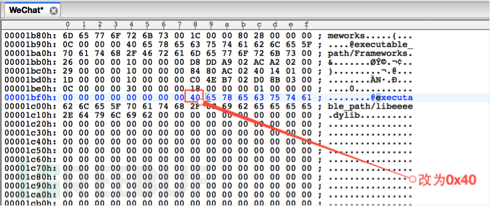

5. 最后修改Mach header中的Number of Load Commands(这个字段用于记录该macho文件中的LoadCommands总数)和Size of Load Commands字段(这个字段用于记录该macho文件中的Load Commands总大小),本例中这两个字段原来的值为73和7108,则新的Number of Load Commands为73+1=74,新的Size ofLoad Commands为7108+48=7156

6. 另外,由于radare2写入符号“@”时,会出错(不知道是不是我不会用,谁会用的请通过各种渠道告诉我下),在第四步中我使用字母“a”来代替“@”,所以,最后还需要将“a”改成“@”,本例中使用UltraEdit进行编辑,如图10

图 10修改@号

7. 最后,还有一点需要注意的是,Current Version和Compatibility Version字段,最好直接给为0×0,因为系统在load dylib的时候,会检查dylib的版本号,如果此处的版本号大于dylib实际的版本号,则会导致crash(我是不会告诉你们这个版本号的问题坑了我一整晚的,还有那个“@”号坑了我一个小时,手动再见)。呵呵,因为theos编译出的dylib,其版本号为0×0。

那么重点来了,如果一个命令就能将一个dylib注入到一个binary中,岂不快哉~对,我说的就是 iOSSecAudit 的 dlinj命令;再如果一个命令就能将一个dylib注入到binary,并将ipa进行重签名,岂不更快哉,嗯,我说的就是 iOSSecAudit 的 dlini命令。

0×03非越狱外挂上线

只需要把buginux的代码clone下来,make出一个dylib文件,文件名改成啥您随意就好,然后把dylib文件copy到微信binary的同目录下,一起签名,然后用0×02章节中的方法进行代码注入,再用0×01章节中的方法对ipa进行重签名,最后用 iOSSecAudit 安装,登陆进去就能展示红包外挂的威力了。

最最最重要的是,如果一个命令就能将本文提到的dylib注入、重签名和安装,整个过程一键搞定,岂不……,您猜对了,就是 iOSSecAudit 的 dlinji命令!

关于抢红包神器,只能说这么多了……如果直接就做个工具丢出来,只会让抢红包这件事情失去乐趣,更惨的是你会没朋友的,不要问我怎么知道的,捂屁股,哦不,捂脸。有兴趣的同学可以联系我的微博和Twitter( @Junejuly )一起交流。

*本文原创作者:薛定谔的大表哥 ,本文属FreeBuf原创奖励计划,未经许可禁止转载

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)