一款恶性Rootkit木马分析 ——“狼人杀”木马潜伏数十万台电脑

概况

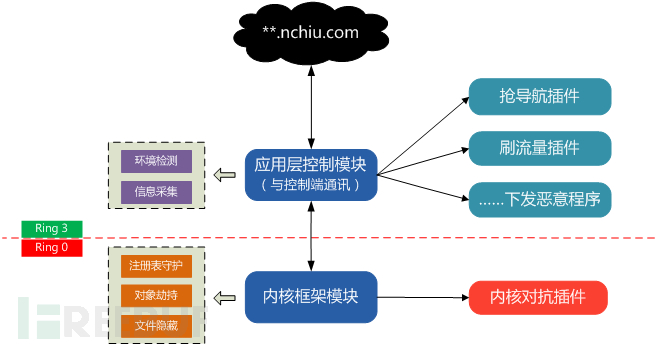

近期,腾讯电脑管家威胁态势感知系统发现一个恶性Rootkit木马通过装机等渠道感染大量电脑并长期高隐蔽潜伏。该木马通过多种技术手段隐藏并保护自身,骗过了几乎所有安全软件的检测和查杀,具有以下特点:

1)隐蔽、难检测,木马驱动加载后,通过对象劫持隐藏自身内核驱动对象,骗过大多数杀软的安全扫描。

2)顽固、难查杀,木马将自身设为boot型驱动,比安全软件驱动加载得更早,且设置了文件保护,注册表保护,难以清除。

3)云控、作恶灵活,木马使用模块化运作,可通过云端下发各种恶意插件从而实现对受感染机器的信息窃取,远程控制。

4)难感知、由于木马的恶意行为均在后台,中毒用户除了电脑变卡变慢外,并无明显其他异常,普通用户难以感知。

该木马系腾讯电脑管家首先发现,因其在“晚上”(合适时机)会开始运行并在下一个“白天”继续潜伏,被腾讯安全技术人员命名为“狼人杀”。目前,腾讯电脑管家已率先实现对该类后门木马的查杀,并推出专门修复的支线版本链接 http://dwz.cn/4Q7ewM ,用户可使用查杀功能和急救箱对电脑进行修复或下载支线版本。

“狼人杀”后门木马详细分析

一、恶意驱动分析:

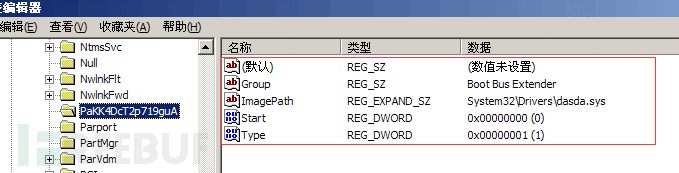

1、创建注册表,将自身设置为boot型驱动,开机自启动。并通过修改注册表中的ServiceGroupOrder键下的list值来确保驱动最先被加载。

将自身设为boot型驱动相关注册表(被隐藏,此为去隐藏后效果)。

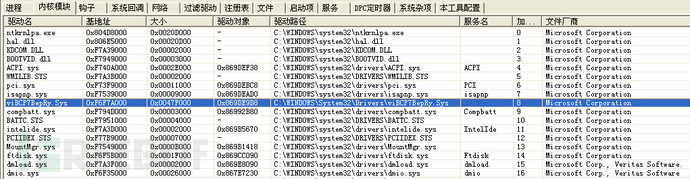

2、在driver目录下随机复制一个系统驱动文件为随机名称驱动,并通过对象劫持将自身对应的文件名改成该随机名称驱动,欺骗安全软件扫描。

3、不断创建cmpcallback回调,守护和隐藏注册表。

4、根据文件系统类型,对fastfat.sys或ntfs.sys的派遣函数进行挂钩,实现隐藏和守护木马驱动文件,同时隐藏fastfat.sys或ntfs.sys,从而绕过pchunter等ark工具的钩子检测。

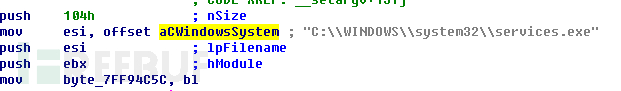

5、解密出一个PE文件,并以APC的方式插入到系统Services.exe进程中执行。

二、核心框架dll行为分析:

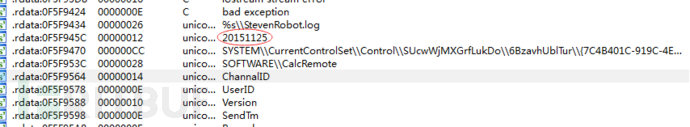

该dll是木马功能的核心调度模块,其主要功能是与C&C通信,加载C&C派发下来的各种功能插件,其行为分析如下:

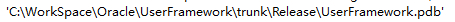

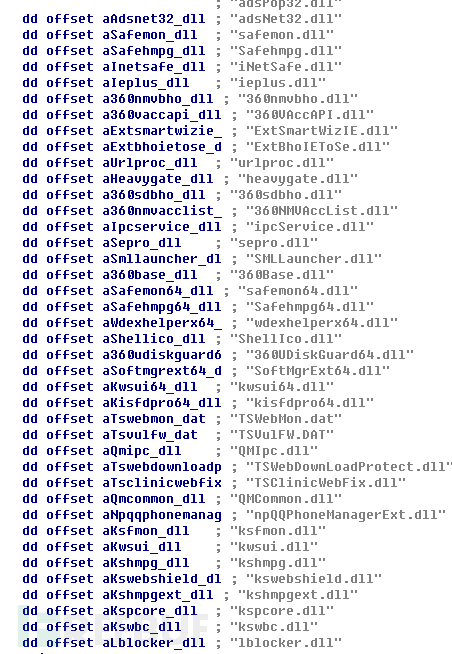

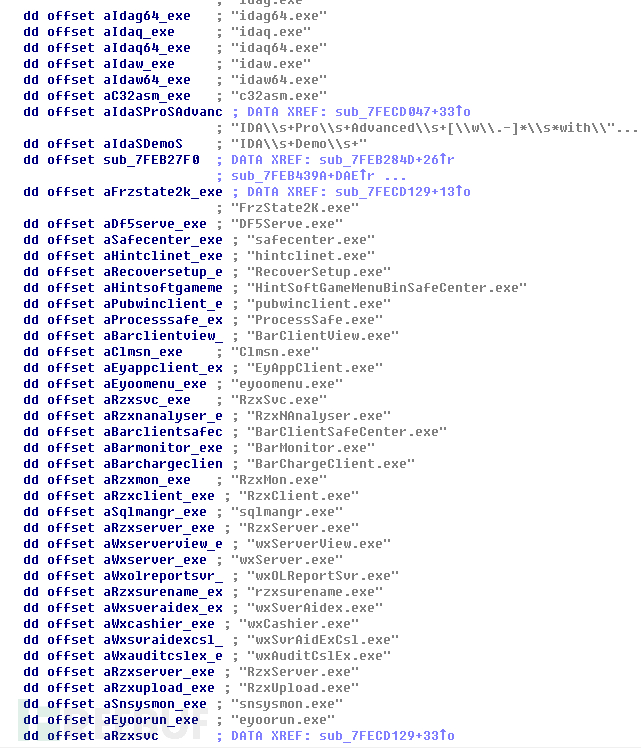

1、运行环境检测。 木马运行后首先检测运行环境,包括安全软件安装情况,是否处于虚拟机环境,是否为安全分析人员机器,是否是网吧机器等。检测结果将被上传到C&C。

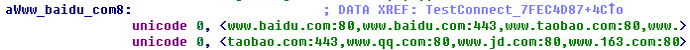

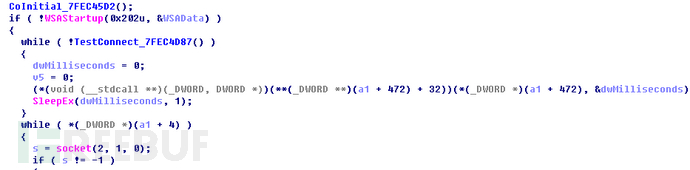

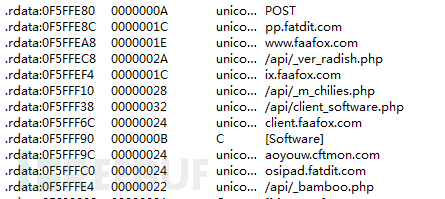

2、连接C&C服务器。 木马首先测试网络,任何一个域名端口测通后就不再测试,测试成功后连接服务器,内置了多个C&C及备用地址,连接成功后会将机器信息,包括之前获取到的运行环境等上传,随后接收指令,主要功能都是通过C&C派发的各种插件来实现。

网络测试通过后尝试连接C&C,成功后接受C&C指令。

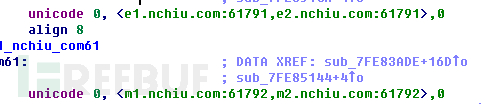

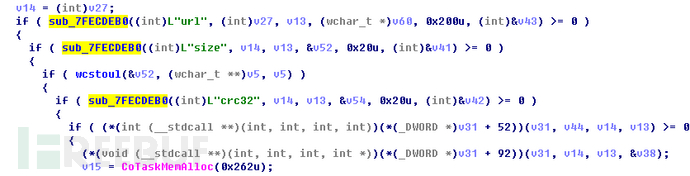

3、下载及加载插件 。木马主要功能插件通过网络下载,能够随时下载各种功能插件到本地执行,完成各种复杂功能,插件的下载地址、是否热启动热升级、文件类型、运行平台、宿主进程、运行权限等全部可以配置。

下载url以及校验值:

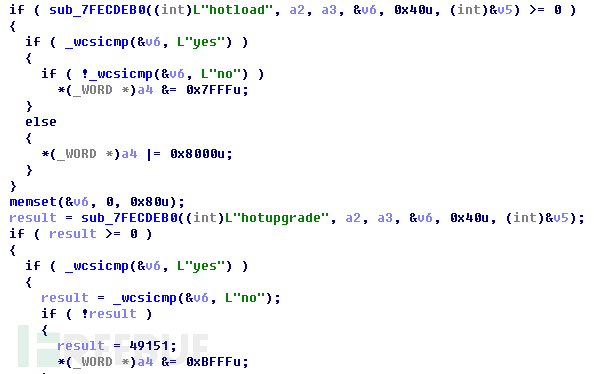

是否热加载:

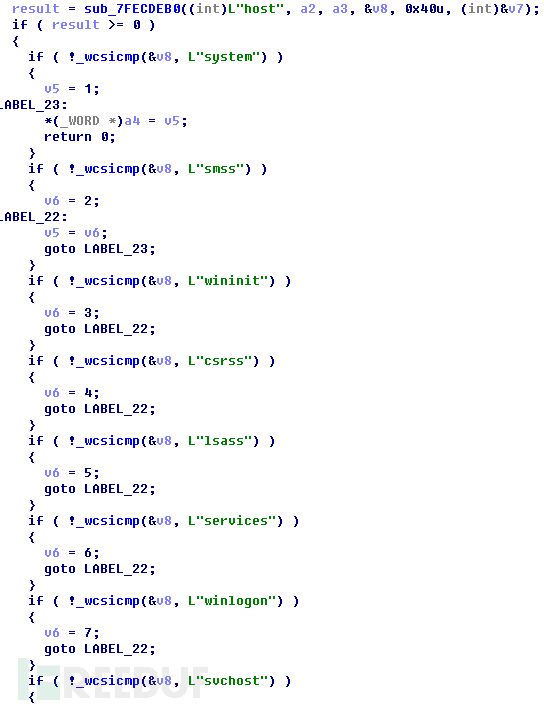

可配置插入的宿主进程:

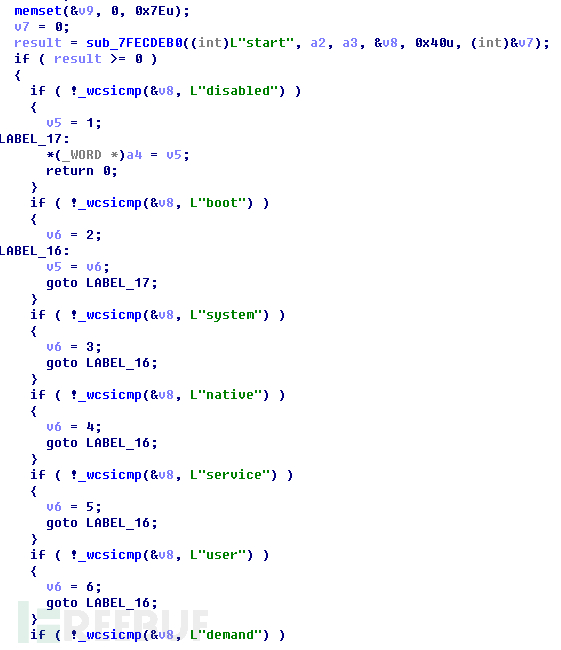

可配置的插件运行权限:

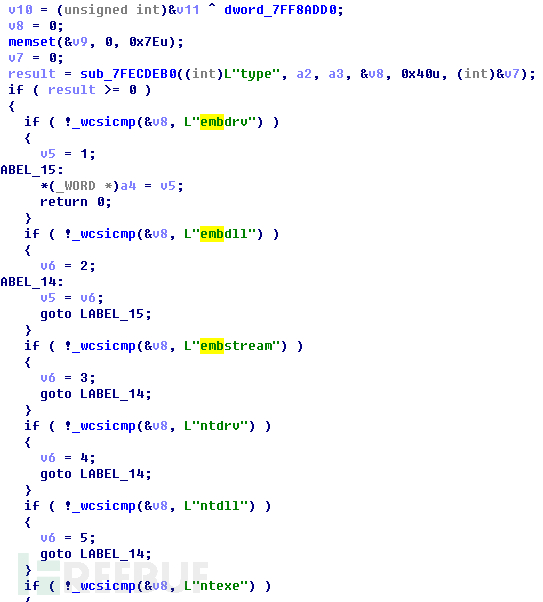

可配置的插件文件类型:

4、其他分析

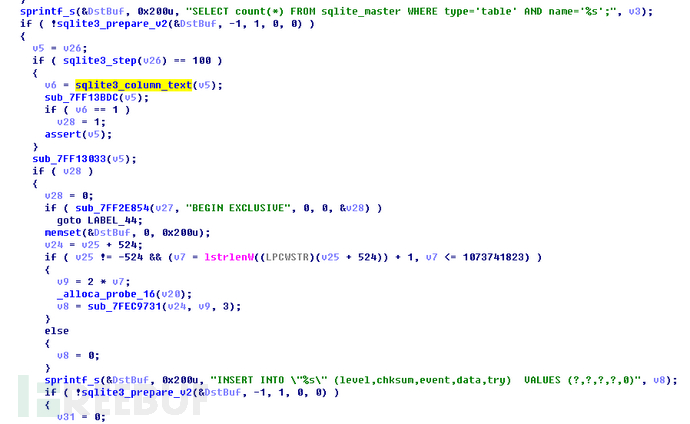

1)木马插件配置信息,升级日志等信息以sqlite3数据库的方式存储,数据库文件为system32/{uuid}/I2Fk4bGtRsc3.db

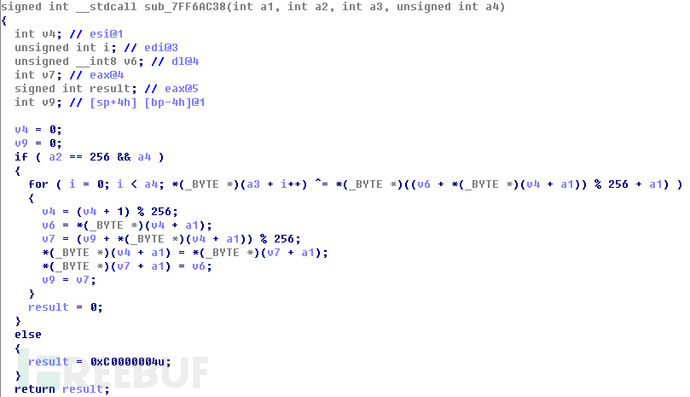

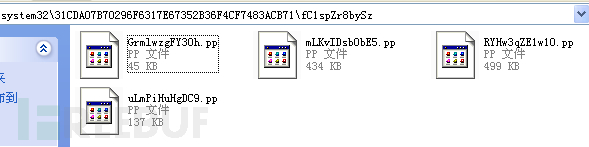

2)木马插件存储在system32/{uuid}/fC1spZr8bySz目录下,存储的.pp文件经过多重加密压缩。加载的时候会根据配置进行解密解压加载等。木马中静态编译了大量的开源库,包括sqlite3、curl、zlib等,其通讯、文件等都做了严严谨的CRC32校验,通讯协议的加密及数据组织等较为复杂,猜测是多人合作开发。

三、扩展插件分析

木马运行后,C&C会按需下发各种功能插件到本地,木马核心框架dll会根据配置信息加载相关插件。分析过程中,共下载了4个插件到本地,其功能分别是锁主页、篡改导航网站推广id、远程控制、刷流量、内核对抗等。

四、附录

该木马的恶意驱动,也是唯一的落地PE文件,不断变种对抗,根据C&C访问流量,木马文件存在范围可确定其感染数十万台机器,影响十分恶劣。以下为部分传播量较大的恶意MD5。

8e5415ecaec3b6519b04b09997d922aa b4ea7028218af7374caf941a7861045d 861c09b1ba855cd488158c2434d85eb2 2c53aad68ff1d5de450f0ee1bd386e1c b00dc1ae84515316f30c95f35dbea3fb e23800d4240734389c9d97c380a12e26 698a823084128878f1d0795f7e46623a a2493023818bf8520cd250791a0f3d50 b3b461c577a35b5a605afd6c8bb390f5 4691b4b15a21faebf846b61ff1bfdbd7 6785c372a80af3207f010201fedcddf7 4550cc1f7626183cf1f48a4e06f559b2 aa91647524d0505bb54e0530769f4ded 1aad60e0b0e7f4075f53d30ac32b9f48 46cadce9b51e63505ba717ca14c42c30 4f42e7b1100ba8ef9d42679805f38141 a0136440dbcba777a721bd8f83152560 c1b71b1d78e9a62006201373f5c806a0 944a7da5a0cc4fc41266eb58f1f29dc5 4426eae67e1ea1099c9eff4fa67cc355 d03920fb26b9edb23bca9a8663143523 fb92dd2f077c8c83479178c8ecc791cb d89841dd9e297f0743831e86369134ab 41911e9d83e896e865b64b1fe679a691

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)