基于WAVSEP的靶场搭建指南

日常工作学习安全知识的过程中,时常需要有个练习环境;测试安全设备时,有时候也需要有个第三方的安全检测环境,这里我们就介绍一款叫做WAVSEP(WebApplication Vulnerability Scanner Evaluation Project )的漏洞检测环境或者称”靶场”。

WAVSEP 是一个包含漏洞的web应用程序,目的是帮助测试web应用漏洞扫描器的功能、质量和准确性。 WAVSEP 收集了很多独特的包含漏洞的web页面,用于测试web应用程序扫描器的多种特特性。

目前WAVSEP支持的漏洞包括:

Reflected XSS: 66 test cases, implemented in 64 jsp pages (GET & POST

Error Based SQL Injection: 80 test cases, implemented in 76 jsp pages (GET & POST )

Blind SQL Injection: 46 test cases, implemented in 44 jsp pages (GET & POST )

Time Based SQL Injection: 10 test cases, implemented in 10 jsp pages (GET & POST )

下载WAVSEP

源码下载 需要自己打成WAR包

WAR包下载

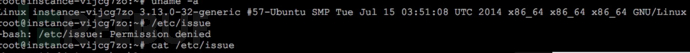

基础环境信息

安装mysql、tomcat

apt-get install tomcat6 apt-get install tomcat6-admin apt-get install mysql-server-5.5

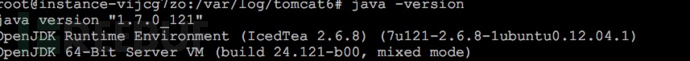

如果没有安装java,安装jdk

apt-get installopenjdk-7-jdk

配置mysql密码

由于tomcat和mysql在同机,默认配置root@localhost 的密码就ok了

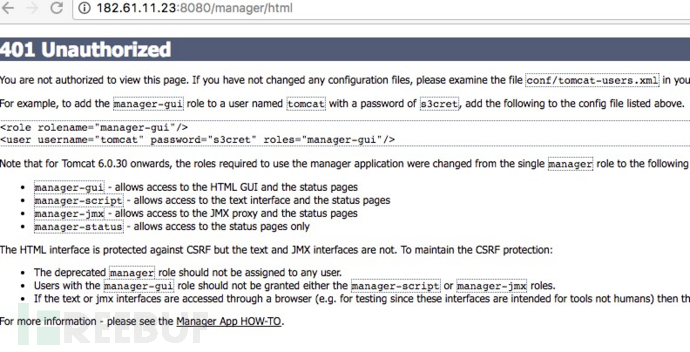

配置tomcat管理员账户

编辑tomcat-user.xml文件即可,默认路径为/etc/tomcat6/tomcat-users.xml

增加如下内容:

<role rolename="manager-gui"/>

<user username=”tomcat” password=”密码” roles=”manager-gui”/>

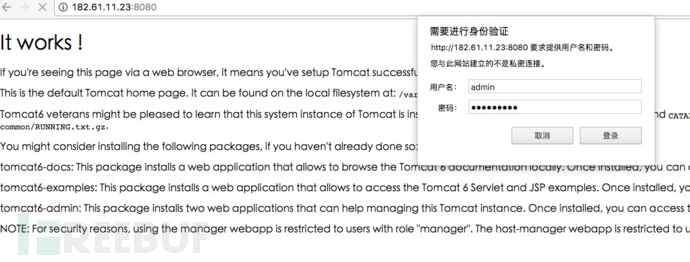

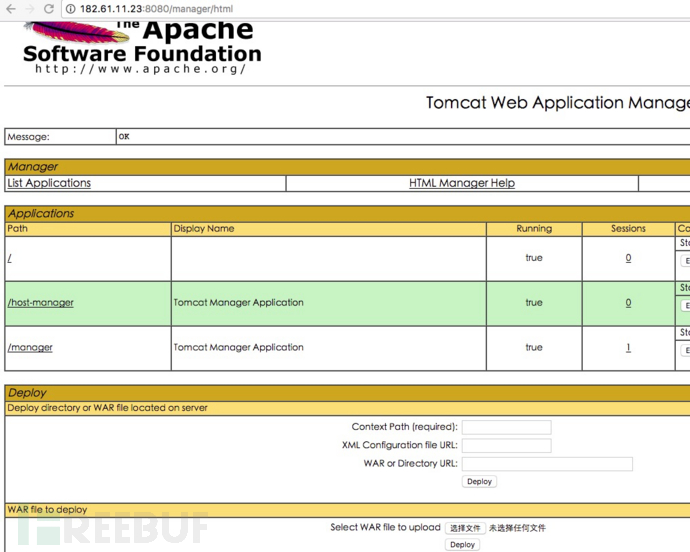

登录tomcat管理后台并上传WAR包

启动WAVSEP

创建DB目录

mkdir /var/lib/tomcat6/db chown -R tomcat6:tomcat6 /var/lib/tomcat6/db/

初始化WAVSEP

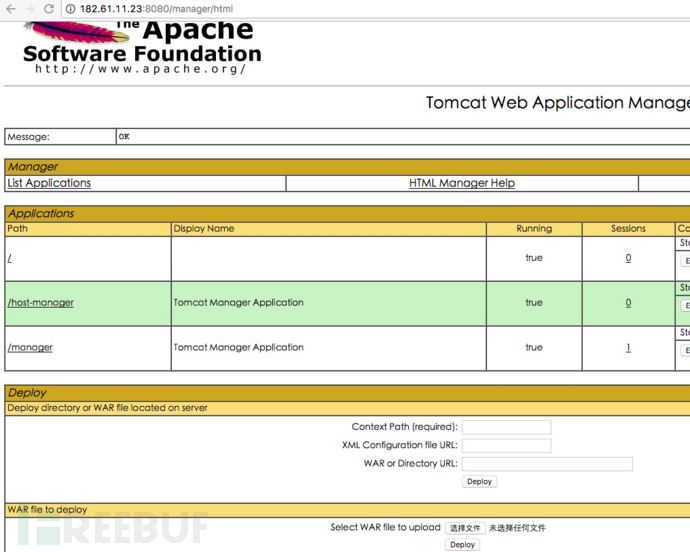

访问初始化页面http://你的IP/wavsep/wavsep-install/install.jsp

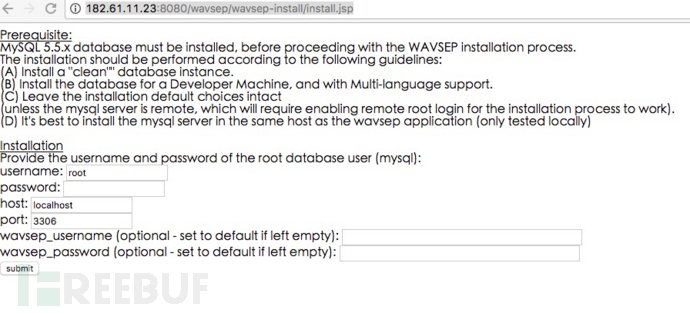

输入你的本地数据库信息即可,安装成功会显示以下信息:

靶场安装完毕

默认地址为http://你的IP/wavsep/

HelloWorld

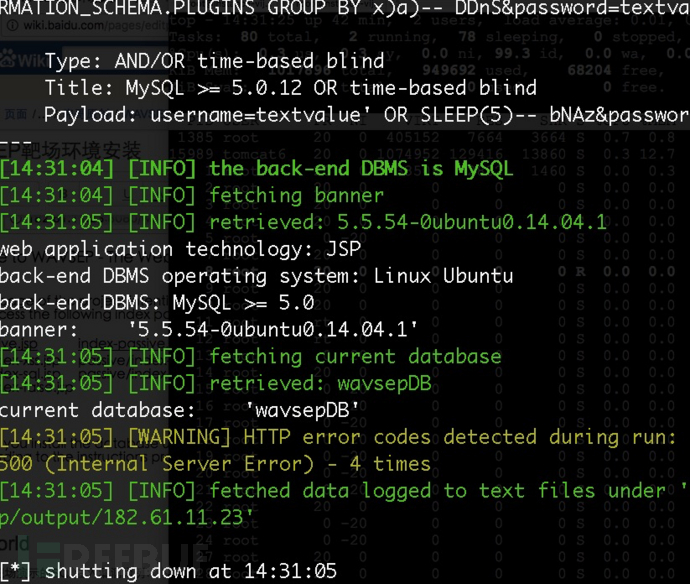

以WAVSEP演示的SQL注入漏洞为例:

链接为:http://你的IP/wavsep/active/SInjection-Detection-Evaluation-GET-500Error/Case01-InjectionInLogin-String-LoginBypass-WithErrors.jsp?username=textvalue&password=textvalue2

使用sqlmap测试效果如下:

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)