研究人员:黑客可以通过电源线从计算机窃取数据

来自以色列内盖夫本古里安大学的研究人员一直致力于通过旁路攻击从计算机窃取数据。最新的研究成果是通过电源线传播的电流波动隐蔽地窃取高度敏感的数据。

这些研究人员之前已经演示了各种奇怪的通信方法,比如通过光,声,热,电磁,磁和超声波从隔离网络的计算机中窃取数据。

隔离网络的的电脑往往被认为是难以渗透或窃取数据的最安全的设备。

“为了实施针对性攻击,攻击者可能会利用社交工程攻击,供应链攻击或让恶意的内部人员渗透隔离网络。注意,过去十年发现的几个APT都能够感染隔离网络的计算机,例如, Turla,RedOctober和Fanny,“研究人员说。

“然而,虽然可以突破隔离网络,要传递数据出去还是具有挑战性。”

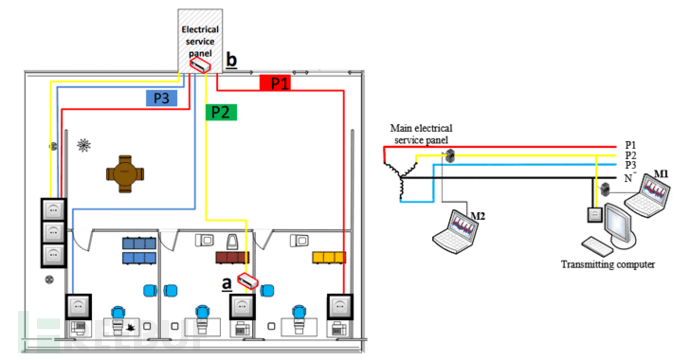

这个被称为PowerHammer的最新技术使用专门设计的恶意软件控制隔离电脑的CPU利用率,并以类似莫尔斯码的模式在电流中产生波动,以二进制形式传输数据(即0和1) 。

为了获取这些二进制信息,攻击者需要植入硬件,监控通过电源线传输的电流(波动),然后解码数据。

“我们发现,运行在计算机上的恶意软件可以通过控制CPU的工作负载来调节系统的功耗,根据电流来生成一种二进制数据,攻击者通过电源线就可以进行拦截。“研究人员说。

据研究人员称,攻击者可以根据他们的方法以每秒10到1,000比特的速度从计算机中提取数据。

如果攻击者能够破坏连接计算机的建筑物内的电源线,则速度会更快。这种攻击被称为“线路级PowerHammering攻击。

速度较慢的相位级PowerHammering攻击则可以从建筑物的外部电气服务面板中获得数据。

在这两次攻击中,攻击者记录电源排放,然后对数据进行解码。

通过线路级PowerHammering攻击,研究人员能够从运行Intel Haswell四核处理器的电脑中以1000比特/秒的速度或者从Intel Xeon E5-2620服务器上以100比特/秒的速度提取数据,两者的错误率均为零。

相位级攻击的性能就弱一些。由于相位级的背景噪声(功率与其他所有连接的设备,如电器和灯共享),研究人员可以在错误率为零的情况下实现3位/秒的速度,如果速度提到10位/秒,错误率会增加到4.2%。

研究人员说:“结果表明,在相位级攻击中,台式计算机只能用于泄露少量数据,如密码,凭证令牌,加密密钥等。

有关PowerHammer攻击的更多详细信息,请参阅 文档 。

* 参考来源: THN ,本文作者Sphinx,转载注明来自FreeBuf

原文 http://www.freebuf.com/news/168552.html

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)