微信支付JAVA SDK存在漏洞,可导致商家服务器被入侵(绕过支付)

今日,白帽汇安全研究院关注到国外安全社区公布 微信支付官方 SDK存在 严重漏洞 ,可导致商家服务器被入侵(绕过支付的效果)。目前,漏洞详细信息以及攻击方式已被公开,影响范围巨大(已确认陌陌、vivo因使用该SDK而存在该漏洞),建议用到JAVA SDK的商户快速检查并修复。

目前,确认该漏洞( XXE漏洞 )影响 JAVA版本的SDK ,历史上曾经也出现过PHP版本SDK存在同样的漏洞。

什么是XML外部实体注入(XML External Entity,简称XXE)?

当允许引用外部实体时,通过构造恶意内容,可导致读取任意文件、执行系统命令、探测内网端口、攻击内网网站等危害。

漏洞影响

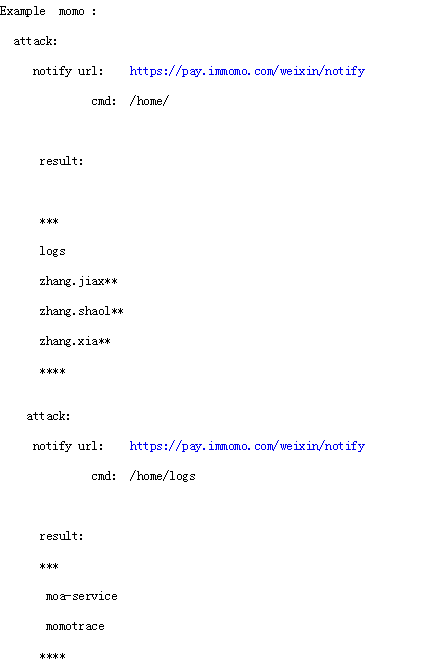

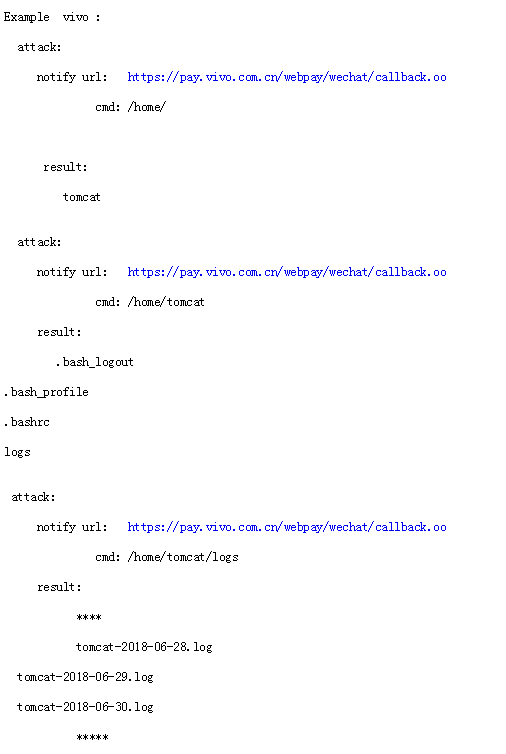

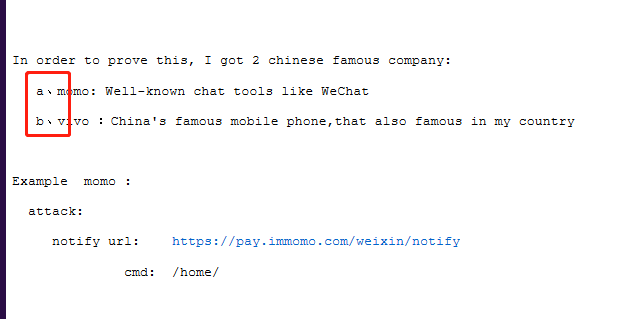

此次漏洞可使攻击者向通知URL 构建恶意有效payload,以便根据需要窃取商家服务器的任何信息。一旦攻击者获得商家的关键安全密钥(md5-key和merchant-Id等),他甚至可以通过发送伪造信息来欺骗商家而 无需付费购买任何东西 。目前微信官方尚未对SDK进行修复。 现已有 momo 、 vivo 已经验证被该漏洞影响。微信支付被广泛应用于各种支付场景。目前,该白帽子在没有通知厂商的情况就对外公布,至此,官方还没有发布相关补丁。提醒广大厂商检查自己的系统,及时进行修复,防止带来损失。

漏洞利用

修复建议

用户可使用开发语言提供的禁用外部实体的方法。java禁用外部实体的代码如下:

DocumentBuilderFactory dbf =DocumentBuilderFactory.newInstance(); dbf.setExpandEntityReferences( false );

补充:

根据发布国外发布的内容,猜测漏洞报告者可能是中国人。在其发布的内容中明确使用了中文的标点符号。

白帽汇安全研究院会持续跟踪该漏洞,请后续持续关注本链接。

参考:

[1] https://twitter.com/codeshtool

[2] http://seclists.org/fulldisclosure/2018/Jul/3

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)