曲速未来 :1.455亿用户数据被偷走的黑客事故分析

事件回顾

区块链安全公司 曲速未来 表示:Equifax公司黑客入侵事件发生在2017年5月,共导致1.455亿用户信息暴露,黑客得以访问到姓名、社保号码、出生日期、居住地址甚至是一部分民众的驾驶证件号码与信用卡号码。

有安全研究人员发现针对企业的Mirai和Gafgyt新变种。Mirai新变种利用的CVE-2017-5638 Apache Struts漏洞,而Gafgyt新变种利用的是影响老旧版本SonicWall全球管理系统(GMS)的漏洞。这一变化表明这些物联网僵尸网络从消费设备转向老旧版本的企业设备。

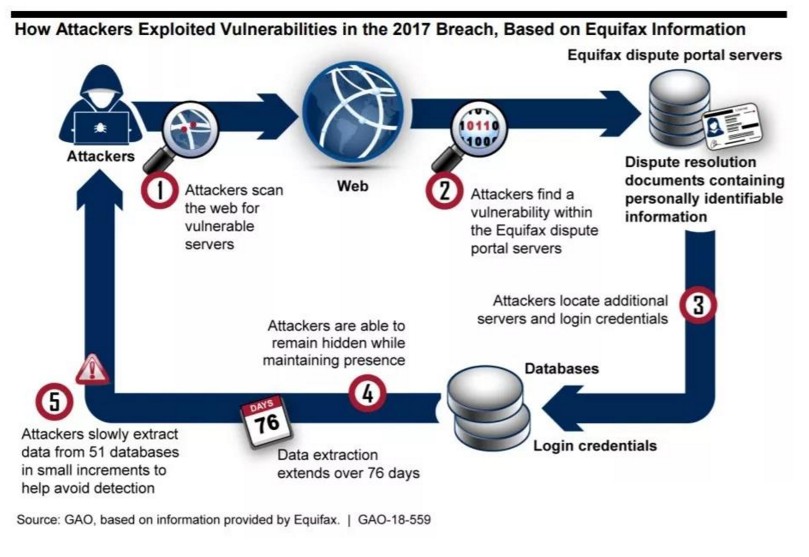

美国政府问责局(简称GAO)发布一份最新报告,披露了大量关于Equifax(美国三大个人信用评估机构之一)黑客攻击的详细信息,并且披露了导致数据泄露的多个因素。

Struts 漏洞

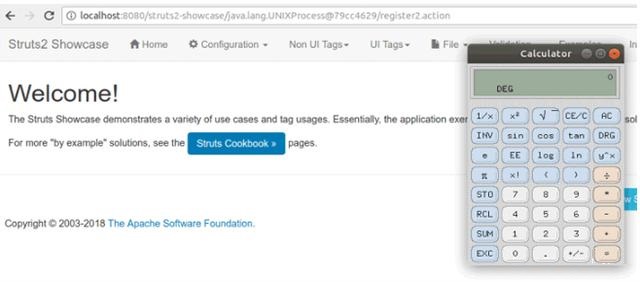

当时攻击者利用了存在Jakarta Multipart解析器上传功能中的CVE-2017-5638 Apache Struts安全漏洞。此项漏洞允许攻击者向Apache Web服务器发出经过精心策划的恶意请求,进而获取对底层计算机的访问权限。

美国政府问责局(GAO)发布的这份关于Equifax入侵事件的报告,包含关于此事件的进一步细节。该报告由多位美国参议员及代表委托编写,基于Equifax本身提供的文件以及参与事件响应及调查的网络安全顾问的支持。报告中还提到了美国国税局(IRS)、社会保障管理局(SSA)以及美国邮政服务局(USPS)的相关文件。

漏洞披露后黑客进行过侦察

该报告证实,黑客攻击Equifax时确实利用到Struts漏洞,并在此漏洞公开披露数天后进行过一次侦察。

报告称,为了查找个人身份信息(简称PII),攻击者决定入侵在线门户,而非查询内部数据库。

来自Semmle公司的安全研究员Man Yue Mo在流行的Apache Struts web应用程序框架中发现了的一个关键的远程代码执行(RCE)漏洞,该漏洞允许远程攻击者在受影响的服务器上运行恶意代码。

Apache Struts是开源网页应用程序框架,用于以Java编程语言开发Web应用程序。它在全球范围内被各种规模的企业广泛使用,包括位列《财富》100强企业中65%的企业,如跨国移动电话营办商沃达丰(Vodafone)、美国航空航天制造商洛克希德·马丁(Lockheed Martin)和英国维珍大西洋航空公司(Virgin Atlantic),也包括美国国内税务局(IRS)。

这个漏洞已经被分配为CVE-2018-11776,存在于Apache Struts的内核中。它来源于在某些配置下,用户在Struts框架的内核中提供的不可信输入没有得到充分的验证。

新发现的Apache Struts漏洞可以通过访问受影响的Web服务器上的恶意URL来触发,允许攻击者执行恶意代码,并最终完全控制运行易受攻击应用程序的目标服务器。

漏洞的影响范围

已经被确认受该漏洞影响的Apache Struts版本包括:Struts 2.3到Struts 2.3.34和Struts 2.5到Struts 2.5.16,但并不意味着其他版本就一定不受影响。

满足以下条件中的任意一个,都可能会导致远程代码执行:

1)在使用Struts2框架定义XML配置时,如果namespace值未设置且上层动作配置(Action Configuration)中未设置或用通配符namespace;

2)url标签未设置value和action值且上层动作未设置或用通配符namespace。

漏洞修复建议及缓解措施

Apache Struts已经通过发布Struts版本2.3.35和2.5.17来修复了这个漏洞,区块链安全公司 曲速未来 建议:使用Apache Struts的企业和开发人员应尽快升级自己的Struts组件。

文章声明:本文为火星财经专栏作者作品,版权归作者所有。文章为作者本人观点,不代表火星财经立场。

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)