CVE-2019-0199,Apache Tomcat DoS漏洞警报

最近, 发现 了Apache Tomcat HTTP/2拒绝服务漏洞(CVE-2019-0199)。 此漏洞是由允许接收大量配置流量的应用程序服务引起的,并且客户端可以在没有读取或写入请求的情况下长时间保持连接。 如果来自客户端的连接请求太多,则服务器线程最终可能会耗尽,并且攻击者可以成功利用此漏洞来实现对目标的拒绝服务攻击。

受影响的版本

- Apache Tomcat 9.0.0.M1到9.0.14

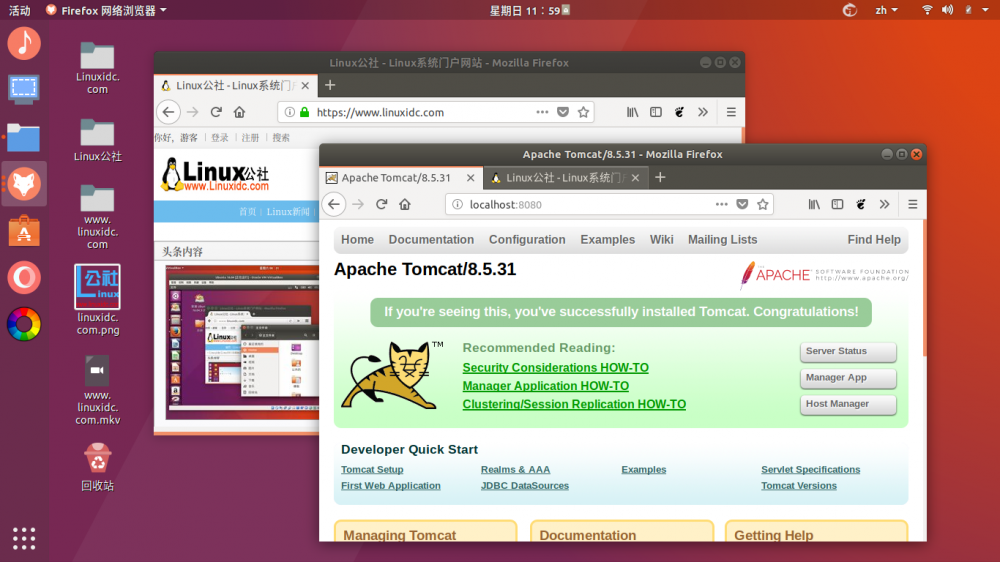

- Apache Tomcat 8.5.0到8.5.37

未受影响的版本

- Apache Tomcat 9.0.16及更高版本

- Apache Tomcat 8.5.38及更高版本

解决方法

该漏洞已在新版本的Apache Tomcat 9.0.16,8.5.38中得到修复。 请用户尽快更新Apache Tomcat。

更多 Tomcat 相关教程见以下内容 :

CentOS 6.6下安装配置Tomcat环境 https://www.linuxidc.com/Linux/2015-08/122234.htm

RedHat Linux 5.5安装JDK+Tomcat并部署Java项目 https://www.linuxidc.com/Linux/2015-02/113528.htm

Tomcat权威指南(第二版)(中英高清PDF版+带书签) https://www.linuxidc.com/Linux/2015-02/113062.htm

Tomcat 安全配置与性能优化 https://www.linuxidc.com/Linux/2015-02/113060.htm

Linux下使用Xshell查看Tomcat实时日志中文乱码解决方案 https://www.linuxidc.com/Linux/2015-01/112395.htm

CentOS 64-bit下安装JDK和Tomcat并设置Tomcat开机启动操作步骤 https://www.linuxidc.com/Linux/2015-01/111485.htm

Ubuntu 16.04下安装Tomcat 8.5.9 https://www.linuxidc.com/Linux/2017-06/144809.htm

Tomcat中session的管理机制 https://www.linuxidc.com/Linux/2016-09/135072.htm

Tomcat 的详细介绍 : 请点这里

Tomcat 的下载地址 : 请点这里

Linux公社的RSS地址 : https://www.linuxidc.com/rssFeed.aspx

本文永久更新链接地址: https://www.linuxidc.com/Linux/2019-03/157731.htm

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)