Satan勒索软件出现新变种:利用更多新漏洞

据外媒报道,FortiGuard实验室最近发现了Satan勒索软件的一个新变种,利用更多的漏洞感染机器。

Satan勒索软件首次出现于2017年1月,使用了RSA-2048和AES-256加密,加密文件扩展名为“.stn”。

Satan勒索软件的目标是Linux和Windows机器,它试图利用大量的漏洞,通过公共和外部网络传播。 勒索软件最初通过私有网络和公共网络进行传播,仍然利用美国国家安全局的永恒之蓝进行攻击。

最初的传播者是Windows上的conn.exe和Linux上的conn32/64,能够通过私有和公共网络传播。在之前的攻击中,Linux组件(conn32/64)只通过非A类私有网络传播。然而,它最近得到了更新,支持在私有和公共网络传播。

Satan勒索软件利用了许多已知的漏洞,其中包括JBoss默认配置漏洞(CVE-2010-0738)、Tomcat任意文件上传漏洞(CVE-2017-12615)、WebLogic任意文件上传漏洞(CVE-2018-2894)、WebLogic WLS组件漏洞(CVE-2017-10271)、Windows SMB远程代码执行漏洞(MS17-010)和Spring Data Commons远程代码执行漏洞(CVE-2018-1273)。

专家最近观察到的针对Windows和Linux的变种还包括了几个web应用程序远程代码执行漏洞:

-

Spring Data REST补丁请求(CVE-2017-8046)

-

ElasticSearch(CVE-2015-1427)

-

ThinkPHP 5.X远程执行代码(无CVE)

攻击实现方式是执行IP地址遍历,并在遇到的每个IP地址上扫描并执行整个漏洞列表,以及相应的硬编码端口列表。为了提高效率,它还实现了多线程,为每个目标IP和端口的传播尝试生成单独的线程。

可能是出于统计目的, Satan勒索软件会扫描Drupal、XML-RPC、Adobe等应用程序, 并在应用程序存在时通知服务器。

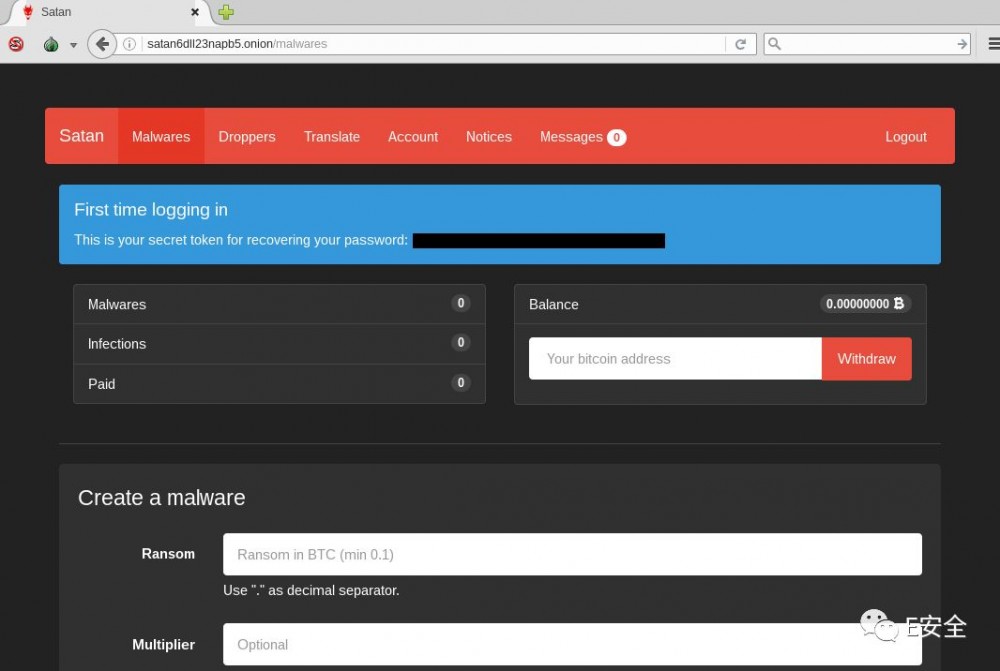

Fortinet总结道,Satan勒索软件正在变得越来越激进,并且已经采用了RaaS(勒索软件即服务),更多黑客将可以使用,这意味着会有更多的攻击。

声明:本文来自E安全,版权归作者所有。文章内容仅代表作者独立观点,不代表安全内参立场,转载目的在于传递更多信息。如有侵权,请联系 anquanneican@163.com。

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)