WebLogic 反序列化0day漏洞(CVE-2019-2725补丁绕过)预警

0x00 事件背景

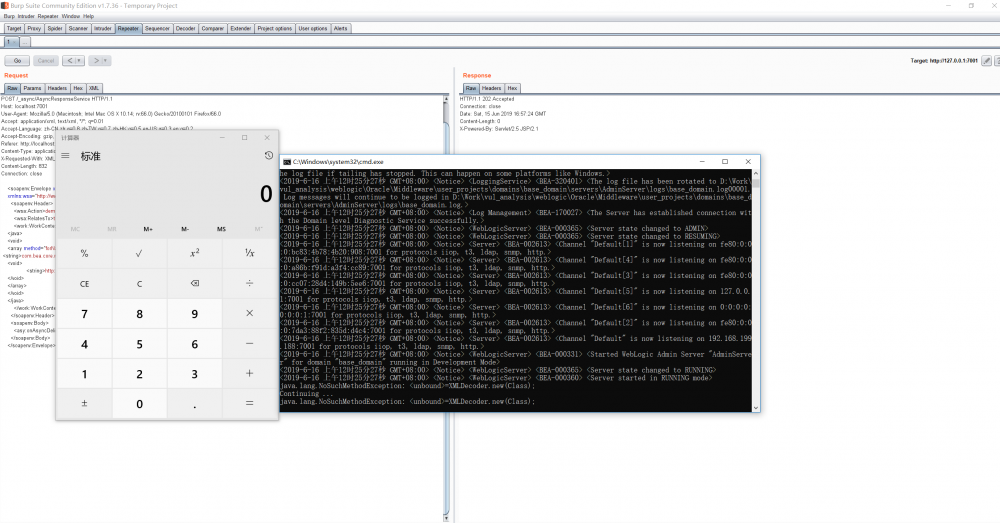

2019年06月15日,360CERT监测到在野的Oracle Weblogic远程反序列化命令执行漏洞,该漏洞绕过了最新的Weblogic补丁(CVE-2019-2725),攻击者可以发送精心构造的恶意HTTP请求,在未授权的情况下远程执行命令。目前官方补丁未发布,漏洞细节未公开。360CERT经研判后判定该漏洞综合评级为“高危”,强烈建议受影响的用户尽快根据临时修补建议进行临时处置,防止收到攻击者攻击。

0x01 漏洞细节

该漏洞是针对2019年4月Weblogic补丁的绕过,主要是由于支持Weblogic的JDK版本存在缺陷而导致攻击者可以绕过补丁在远程执行任意命令。

0x02 影响范围

影响产品:

- Oracle WebLogic Server10.3.6.0.0

- Oracle WebLogic Server12.1.3.0.0

影响组件:

- wls9_async_response.war

- wls-wsat.war

0x03 修复建议

-

删除wls9_async_response.war和wls-wsat.war文件及相关文件夹并重启Weblogic服务。具体路径为:

10.3.*版本:

/Middleware/wlserver_10.3/server/lib/ %DOMAIN_HOME%/servers/AdminServer/tmp/_WL_internal/ %DOMAIN_HOME%/servers/AdminServer/tmp/.internal/

12.1.3版本:

/Middleware/Oracle_Home/oracle_common/modules/ %DOMAIN_HOME%/servers/AdminServer/tmp/.internal/ %DOMAIN_HOME%/servers/AdminServer/tmp/_WL_internal/

- 通过访问策略控制禁止 /_async/* 路径的URL访问

- 及时升级支持Weblogic的Java版本。

0x04 时间线

2019-06-15 360CERT发现事件并确认

2019-06-16 360CERT对预警进行更新

正文到此结束

热门推荐

相关文章

Loading...

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)