第94期漏洞态势

第 94 期( 2019.7.22-2019.7.28 )

一、本周漏洞基本态势

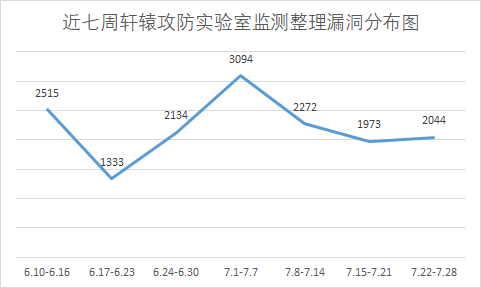

本周轩辕攻防实验室共收集、整理信息安全漏洞2044个,其中高危漏洞972个、中危漏洞821个、低危漏洞251个,较上周相比较增加71个,同比增加3%。据统计发现SQL注入漏洞是本周占比最大的漏洞。

图1 近7周漏洞数量分布图

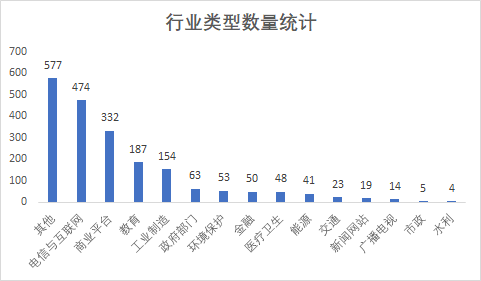

根据监测结果,本周轩辕攻防实验室共整理漏洞2044个,其中其他行业577个、 电信与互联网行业474个、商业平台行业332个、教育 行业187个、工业制造 行业154个 、 政府 部门行业63个、环境保护行业53个、金融行业50个、 医疗卫生行业48个、能源行业41个、 交通行业23个 、 新闻网站行业19个、 广播电视行业14个、市政行业5个、 水利行业4个 ,分布统计图如下所示:

图2 行业类型数量统计

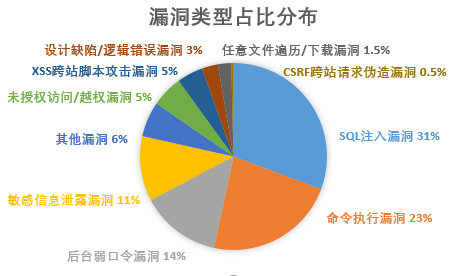

本周漏洞类型分布统计

本周监测共有漏洞2044个,其中,漏洞数量位居首位的是SQL注入漏洞占比为31%,漏洞数量位居第二的是命令执行漏洞占比23%,位居第三的是后台弱口令 漏洞 占比14%,这三种漏洞数量就占总数68%,与上周相比较,发现SQL注入 漏洞 数量占比增加9%,命令执行漏洞数量占比增加11%,后台弱口令减少14%;其他几种漏洞仅占总数的32%,这几种漏洞中,敏感信息泄露 漏洞占比11% 、 其他漏洞占比6%、 未授权访问/越权漏洞占比5%、XSS跨站脚本攻击 漏洞占比5%、 设计缺陷/逻辑 漏洞占比3% 、 任意文件遍历/下载漏洞占比1.5%、CSRF跨站请求伪造漏洞占比0.5%。本周漏洞类型占比分 布图如下:

图3 漏洞类型分布统计

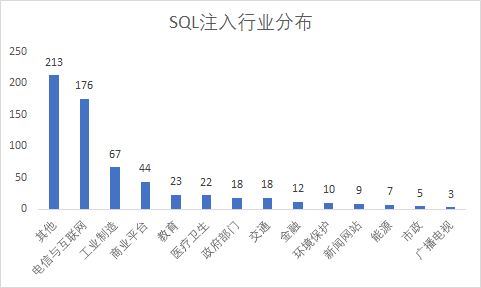

经统计, SQL注入漏洞 在电信与互联网 行业 存在较为明显。同时 SQL注入漏洞 也是本周漏洞类型统计中占比最多的漏洞,广大用户应加强对SQL注入漏洞的防范。SQL注入 漏洞 在各行业分布统计图如下:

图4 SQL注入漏洞行业分布统计

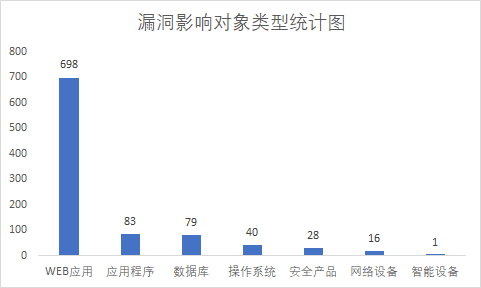

本周通用型漏洞按影响对象类型统计

WEB应用漏洞698个、应用程序 漏洞83个、数据库 漏洞79个、操作系统漏洞40个、安全产品漏洞28个、 网络设备漏洞16个、 智能设备漏洞1个。

图5 漏洞影响对象类型统计图

二、本周通用型产品公告

1、 HP产品安全漏洞

HPE Intelligent Management Center(IMC)是一个从底层构建的综合管理平台,支持故障、配置、记账、性能及安全(FCAPS)模型。 本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全机制执行未授权操作,导致缓冲区溢出,执行远程代码,造成拒绝服务。

收录的相关漏洞包括: HPE Intelligent ManagementCenter (IMC)拒绝服务漏洞、HPE Intelligent ManagementCenter (IMC) UrlAccessController认证绕过漏洞、HPE Intelligent Management Center (IMC)远程代码执行漏洞(CNVD-2019-23771、CNVD-2019-23769、CNVD-2019-23770、CNVD-2019-23772、CNVD-2019-23773)、HPE Intelligent ManagementCenter (IMC)栈缓冲区溢出漏洞(CNVD-2019-24023)。 其中,除“HPE Intelligent Management Center (IMC)远程代码执行漏洞(CNVD-2019-23769)”外,其余漏洞的综合评级为“高危”。 目前,厂商已经发布了上述漏洞的修补程序。 提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://support.hpe.com/hpesc/public/home

2、 CloudBees产品安全漏洞

CloudBees Jenkins是一套基于Java开发的持续集成工具,它主要用于监控持续的软件版本发布/测试项目和一些定时执行的任务。 本周,该产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,造成拒绝服务(无限循环)等。

收录的相关漏洞包括: CloudBees Jenkins SSHCredentials Plugin任意文件读取漏洞、CloudBees Jenkins SAMLPluginHTTP会话固定漏洞、CloudBeesjenkins-email-ext Email Extension插件信息泄露漏洞、CloudBees Jenkins拒绝服务漏洞(CNVD-2019-23809)、CloudBees Jenkins Cloud Foundry Plugin信息泄露漏洞、CloudBees Jenkins JMS Messaging Plugin服务器请求伪造漏洞、CloudBees Jenkins Script Security Plugin沙盒绕过漏洞、CloudBees Jenkins信息泄露漏洞(CNVD-2019-24407)。 目前,厂商已经发布了上述漏洞的修补程序。 提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://jenkins.io/security/advisory/2018-06-25/#SECURITY-915

https://jenkins.io/security/advisory/2019-02-19/#SECURITY-1320

https://jenkins.io/security/advisory/2018-07-18/

3、 Google产品安全漏洞

Android是美国谷歌(Google)公司和开放手持设备联盟(简称OHA)共同开发的一套以Linux为基础的开源操作系统。 本周,上述产品被披露存在远程代码执行漏洞,攻击者可利用漏洞执行任意代码。

收录的相关漏洞包括: GoogleAndroid Media framework远程代码执行漏洞(CNVD-2019-23555、CNVD-2019-23556)、GoogleAndroid System组件远程代码执行漏洞、GoogleAndroid Framework组件远程代码执行漏洞(CNVD-2019-23561、CNVD-2019-23562、CNVD-2019-23563)、Google Android远程代码执行漏洞(CNVD-2019-24161、CNVD-2019-24164)。 上述漏洞的综合评级为“高危”。 目前,厂商已经发布了上述漏洞的修补程序。 提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://source.android.com/security/bulletin/2019-03-01

https://source.android.com/security/bulletin/2019-02-01

4、 Moxa产品安全漏洞

Moxa OnCell G3100-HSPA是一款G3100-HSPA系列蜂窝网络网关设备。 Moxa OnCell G3470A-LTE是一款G3470A-LTE系列蜂窝网络网关设备。 Moxa AWK-3121是一款工业级无线访问接入点。 本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞获取敏感信息,破坏内存等。

收录的相关漏洞包括: Moxa OnCell G3100-HSPA安全绕过漏洞、Moxa OnCell G3100-HSPA内存破坏漏洞(CNVD-2019-23543、CNVD-2019-23545)、Moxa OnCell G3470A-LTE内存破坏漏洞(CNVD-2019-23546、CNVD-2019-23547)、Moxa OnCell G3100-HSPA安全特征问题漏洞、Moxa AWK-3121信息泄露漏洞、Moxa AWK-3121加密问题漏洞。 其中,除“Moxa OnCell G3100-HSPA安全特征问题漏洞、Moxa AWK-3121信息泄露漏洞、Moxa AWK-3121加密问题漏洞”外,其余漏洞的综合评级为“高危”。 目前,厂商已经发布了上述漏洞的修补程序。 提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.moxa.com/

5、 Sony BRAVIA Smart TVs拒绝服务漏洞

Sony BRAVIA Smart TVs是日本索尼(Sony)公司的一款智能电视。 SonyBRAVIA Smart TVs被披露存在拒绝服务漏洞。 攻击者可利用该漏洞造成电视卡屏,无法响应,程序崩溃并且导致电视重启。 提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

https://packetstormsecurity.com/files/153547/Sony-BRAVIA-Smart-TV-Denial-Of-Service.html

三、本周重要漏洞攻击验证情况

1、 Invoxia NVX220信任管理问题漏洞

验证描述

Invoxia NVX220是法国Invoxia公司的一款IP电话机。

Invoxia NVX220中存在信任管理问题漏洞。 攻击者可利用该漏洞访问自定义的CLI。

验证信息

POC链接:

https://gitlab.com/r3dlight/CVE-2018-14528

注:以上验证信息(方法)可能带有攻击性,仅供安全研究之用。请广大用户加强对漏洞的防范工作,尽快下载相关补丁。

四、本周安全资讯

1、 Palo Alto Networks VPN漏洞曝光,允许黑客远程执行任意代码

据外媒报道,研究人员发现 PaloAlto Networks 的 GlobalProtect 产品存在一个关键的 RCE 漏洞,允许黑客利用该漏洞向易受攻击的 SSL VPN 目标发送特制请求,远程执行系统上的代码。

2、 Comodo Antivirus受到多个漏洞的影响

专家们发现了 Comodo Antivirus 中的一些漏洞,其中最严重的漏洞 CVE-2019-3969 ,可被攻击者利用,访问目标系统以逃离 Comodo Antivirus 沙箱并将提升系统权限。

附: 第93期漏洞态势

部分数据来源CNVD

- 本文标签: 安全 管理 插件 http id 认证 https 卫生 漏洞 谷歌 VPN IO 测试 git 网站 数据 遍历 统计 plugin ssl 产品 黑客 Android src ORM 服务器 awk 互联网 UI HTML 开源 Service web ip 教育 金融 智能 开发 Security 2019 ssh mail 美国 配置 代码 操作系统 JMS 加密 java jenkins 数据库 sql Google 软件 下载 模型 linux db

- 版权声明: 本文为互联网转载文章,出处已在文章中说明(部分除外)。如果侵权,请联系本站长删除,谢谢。

- 本文海报: 生成海报一 生成海报二

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)