记一次绕过后缀名限制的文件上传

最近在做一次渗透测试过程中,发现了一处任意文件上传的绕过后缀名限制姿势,觉得还是比较好用的,在此记录以免遗忘。另外2016年的时候我专门汇总过一篇文件上传漏洞绕过姿势的文章,有兴趣的可以去阅读: 文件上传漏洞(绕过姿势) ,本篇作为新增姿势的一个补充。

绕过手法

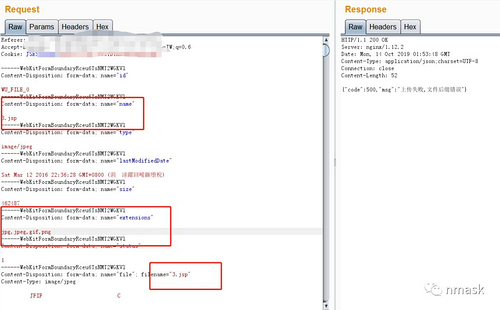

如下图所示,某网站上传图片的功能,通过burp抓包修改文件后缀名为.jsp,响应上传失败

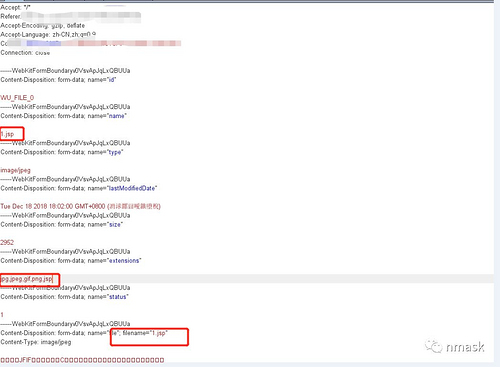

通过更改请求包中的Content-Disposition: form-data; name=”extensions”字段,在下面添加jsp后缀,然后再次把文件名改成jsp就可以上传成功了。

修改后的请求包:

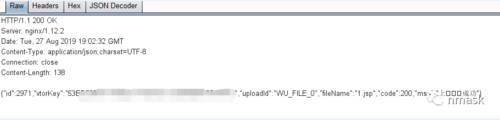

响应包:

【热门文章推荐】:

色情资源引发的百度网盘之战

浅谈XXE漏洞攻击与防御

当子域名遇上搜索引擎

安卓版Kali-linux搭建小记

利用chrome_remote_interface实现程序化、自动化Web安全测试

windows服务器信息收集工具

爬取搜索引擎之寻你千百度

端口扫描器的几种代码实现方案

利用python开发app实战

渗透神器系列-Metasploit

更多原创文章请扫描二维码,或点击“阅读原文”

个人技术博客地址:https://thief.one

正文到此结束

热门推荐

相关文章

Loading...

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)