“自爆”病毒Rombertik:多级混淆、高度复杂,遭遇分析自动擦除硬盘

Rombertik是一款高度复杂的病毒(恶意软件),它使用了多级混淆、高度复杂的逃避检测技术和反分析技术,并且该恶意软件能够通过擦除硬盘数据防止被他人分析。此外,它能够收集用户浏览Web网站的所有信息,并获取用户登录凭证和其他敏感数据。

Rombertik原理介绍

近期,思科Talos团队的安全专家发现了一款名为Rombertik的新型恶意软件,它实现了高度复杂的逃避检测技术和防止分析技术,它还能够删除受害者硬盘数据,以使计算机无法正常使用。该恶意软件的目的是收集用户浏览Web网站的所有信息以及用户登录凭证和其他敏感数据。

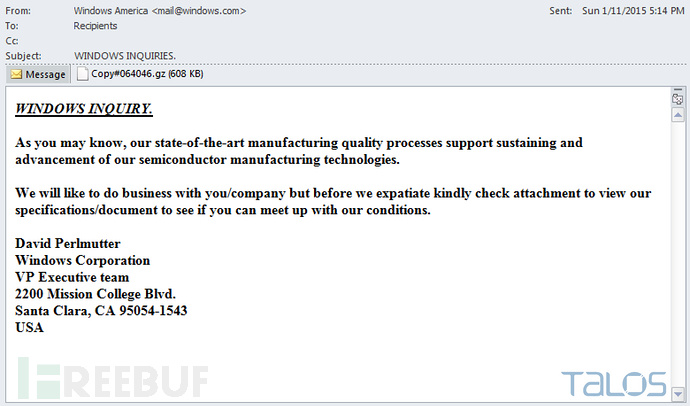

根据研究人员消息,Rombertik通过恶意电子邮件来感染用户。

Talos团队的专家们已经对Rombertik代理进行了逆向分析,并发现了该恶意软件的行为和目的,包括多级混淆、反恶意软件分析,并且它能够在最后时刻自我销毁并擦除硬盘中的所有数据。研究人员解释说:

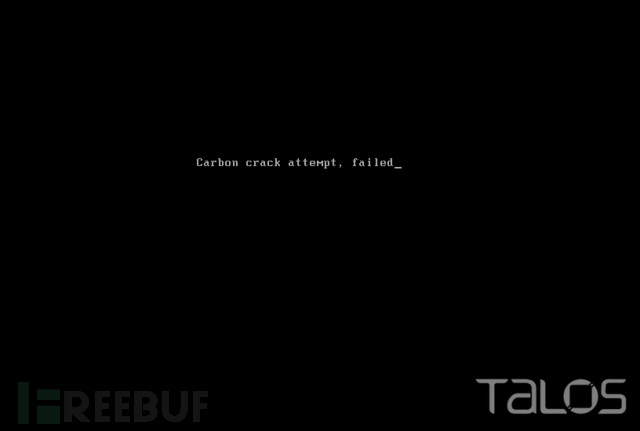

“一旦脱壳之后的Rombertik开始执行,那么最后的反分析函数将会运行,如果检测失败,那么将变得尤其麻烦。该函数会对内存中的一个资源计算其32位的哈希值,并将其与未加壳样本的PE文件编译时间戳进行比较。如果该资源或者编译时间已被修改,那么该恶意软件将会进行破坏性的行为。 首先,它试图重写物理硬盘PhysicalDisk0的主引导记录(MBR),这将造成计算机无法操作。如果Rombertik没有重写MBR的权限,那么它将通过使用随机生成的RC4键加密所有的文件,以此销毁用户主文件夹(例如C:/Documents and Settings/Administrator/)中的所有文件。在重写MBR之后,或者主文件夹中的文件被加密之后,计算机将会自动重启。 MBR开始于一些特定代码,这些代码会在操作系统运行之前得到执行。重写之后的MBR包含一些打印‘Carbon crack attempt, failed’的代码,然后就会进入一个无限循环,以防止系统继续启动。”

研究人员证实,MBR还包含一些与磁盘分区相关的数据,这意味着当恶意软件修改MBR时,它还会将分区字节设置为Null,从而使得取证专家很难访问数据。当电脑重新启动后,受害者将会看到下面的屏幕显示。

“实际上,Rombertik刚开始表现得很像一个擦除恶意软件样本,如果它检测到自己正在被分析,那么将会破坏用户的计算机。虽然Talos团队的专家们在以往的恶意软件样本中都见到过反分析和反调试技术,但在这一点上Rombertik比较独特,因为当它检测到与软件分析相关的特定属性时,它将试图摧毁整个计算机。”

安全措施

可以肯定的是,Rombertik是一款非常复杂的恶意软件。然而,针对Rombertik最好的防御措施目前来看只有检查杀毒软件是否最新、不要打开不明信息的电子邮件等等。

完整的分析报告可以在 这里获得 。

* 参考来源 securityaffairs ,有适当修改,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

正文到此结束

热门推荐

相关文章

Loading...

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)