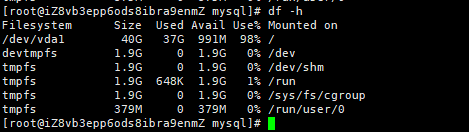

0x01 漏洞简述

随着RMI的进步一发展,RMI上的反序列化攻击手段正逐渐增多,该类漏洞最近正受到愈加广泛的关注。

RMI (Java Remote Method Invocation) 是Java远程方法调用,是一种允许一个 JVM 上的 object 调用另一个 JVM 上 object 方法的...

阅读全文

编程技术

编程技术

![[HBLOG]公众号](https://www.liuhaihua.cn/img/qrcode_gzh.jpg)